Las amenazas son sigilosas y pueden permanecer ocultas durante largos periodos de tiempo mientras exfiltran datos dentro de los canales de tráfico permitidos. Con amenazas cada vez más sofisticadas, los equipos de seguridad necesitan una supervisión precisa y continua de la actividad de las amenazas en todos los entornos.

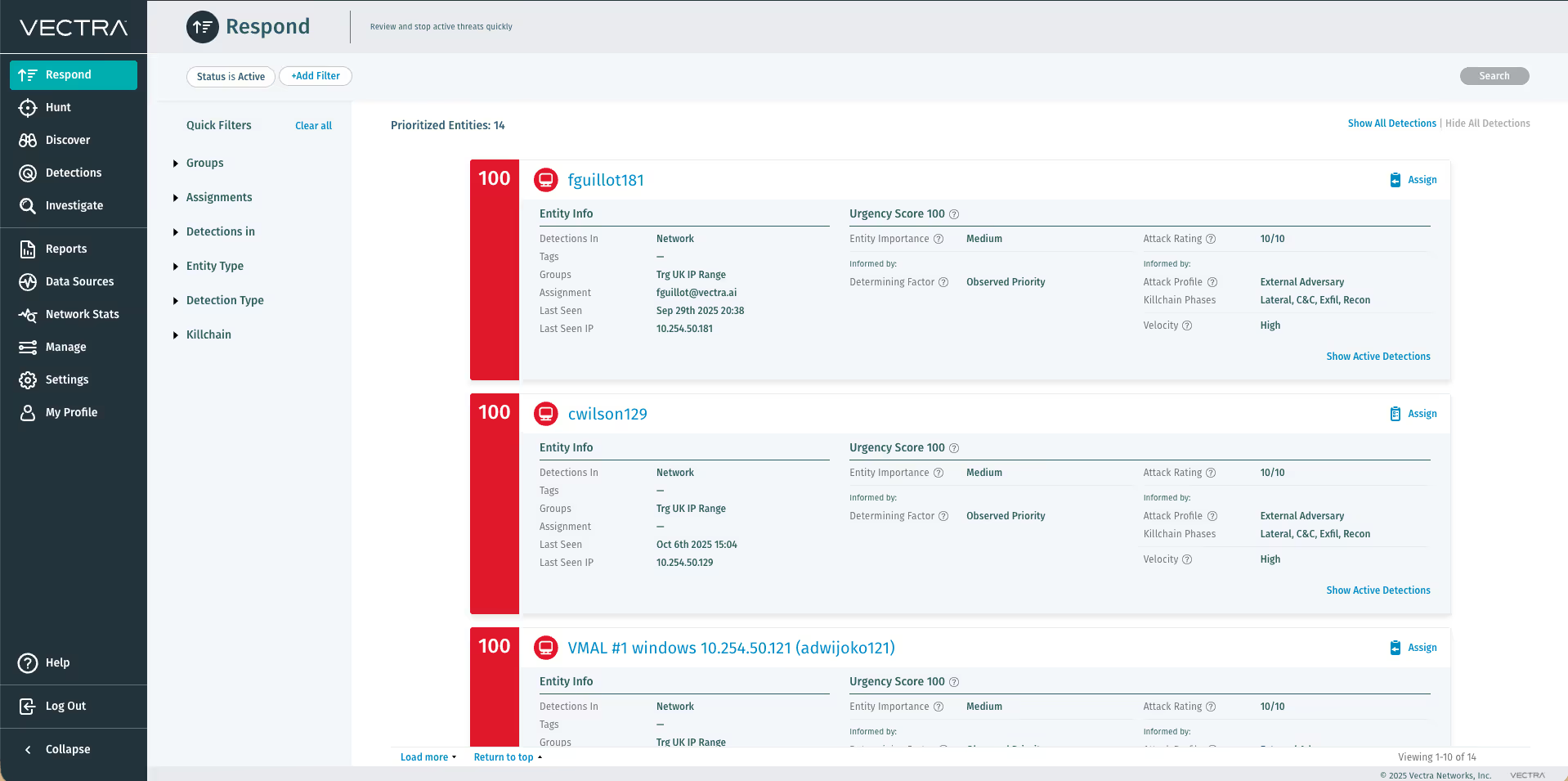

El éxito o el fracaso de un equipo de seguridad a menudo se reduce al tiempo de respuesta. Una vez identificadas, las amenazas deben contenerse inmediatamente y la actividad maliciosa debe bloquearse.

Incluso después de la detección, la respuesta puede requerir horas o días de investigación por parte de analistas de seguridad altamente capacitados para detener el daño y volver a las operaciones normales.

La integración entre la plataforma de detección y respuesta automatizada de redes Vectra y los cortafuegos de nueva generación de Check Point permite al personal de seguridad exponer rápidamente los comportamientos ocultos de los atacantes, localizar hosts específicos implicados en un ciberataque y contener las amenazas antes de que se pierdan los datos.

La respuesta oportuna a las amenazas comienza con Check Point SandBlast Zero-day Protection. Check Point SandBlast Zero-Day Protection es una tecnología de sandboxing cloud en la que los archivos se ponen rápidamente en cuarentena y se inspeccionan, ejecutándose en un sandbox virtual para descubrir comportamientos maliciosos antes de que entren en la red. SandBlast detecta malware en la fase de explotación, incluso antes de que los atacantes puedan aplicar técnicas de evasión para intentar eludir el sandbox.

Las principales ventajas de la integración son:

Capacitar a los analistas para detener los ataques

Encontrar y retener personal de seguridad cualificado es un reto para la mayoría de las organizaciones. Incluso en el mejor de los casos, la mayoría de las redes generan más alertas de seguridad de las que el personal tiene tiempo de analizar. La potente combinación de la detección y respuesta ante amenazas de Vectra con la aplicación de prevención ante todo de Check Point Next Generation Firewall permite aprovechar al máximo el tiempo y el talento. Los equipos de seguridad pueden localizar rápidamente los hosts implicados en un ciberataque activo, verificar la amenaza con análisis forenses bajo demanda y activar una contención dinámica de los dispositivos afectados, todo ello desde la intuitiva interfaz de usuario de Vectra. La automatización permite al personal encontrar y resolver los problemas rápidamente, ahorrando tiempo y dinero.

Automatizar la contención en función del riesgo y la certidumbre

Muchas soluciones de análisis del comportamiento se limitan a señalar anomalías, que luego requieren un análisis y un seguimiento exhaustivos para determinar una respuesta adecuada. Esto provoca un cuello de botella en el análisis humano y en el personal de seguridad, que sufre fatiga por las alertas. En última instancia, las respuestas tardías y las alertas perdidas pueden dar lugar a que los atacantes consigan filtrar datos de la empresa. Además de automatizar la búsqueda de amenazas, la plataforma Vectra puntúa automáticamente cada detección y host afectado en términos de riesgo para la red y certeza del ataque. Estas puntuaciones mantienen el contexto a lo largo del tiempo y correlacionan la progresión de un ataque, lo que permite al personal priorizar primero los problemas más urgentes. El personal de seguridad puede utilizar las puntuaciones de nivel de amenaza y certeza de Vectra para impulsar reglas de bloqueo dinámicas alineadas con el perfil de riesgo de la organización.

Las principales ventajas son:

- Prevenga las amenazas zero-day desplegando una seguridad que detecte y prevenga las amenazas en primer lugar.

- Automatice la respuesta a las amenazas combinando la detección de amenazas basada en el comportamiento con la aplicación de las normas en tiempo real.

- Permita a los analistas de seguridad responder a las amenazas mediante simples etiquetas de eventos

- Tomar medidas de bloqueo específicas, como el bloqueo basado en el tipo de amenaza, el riesgo y la certeza.

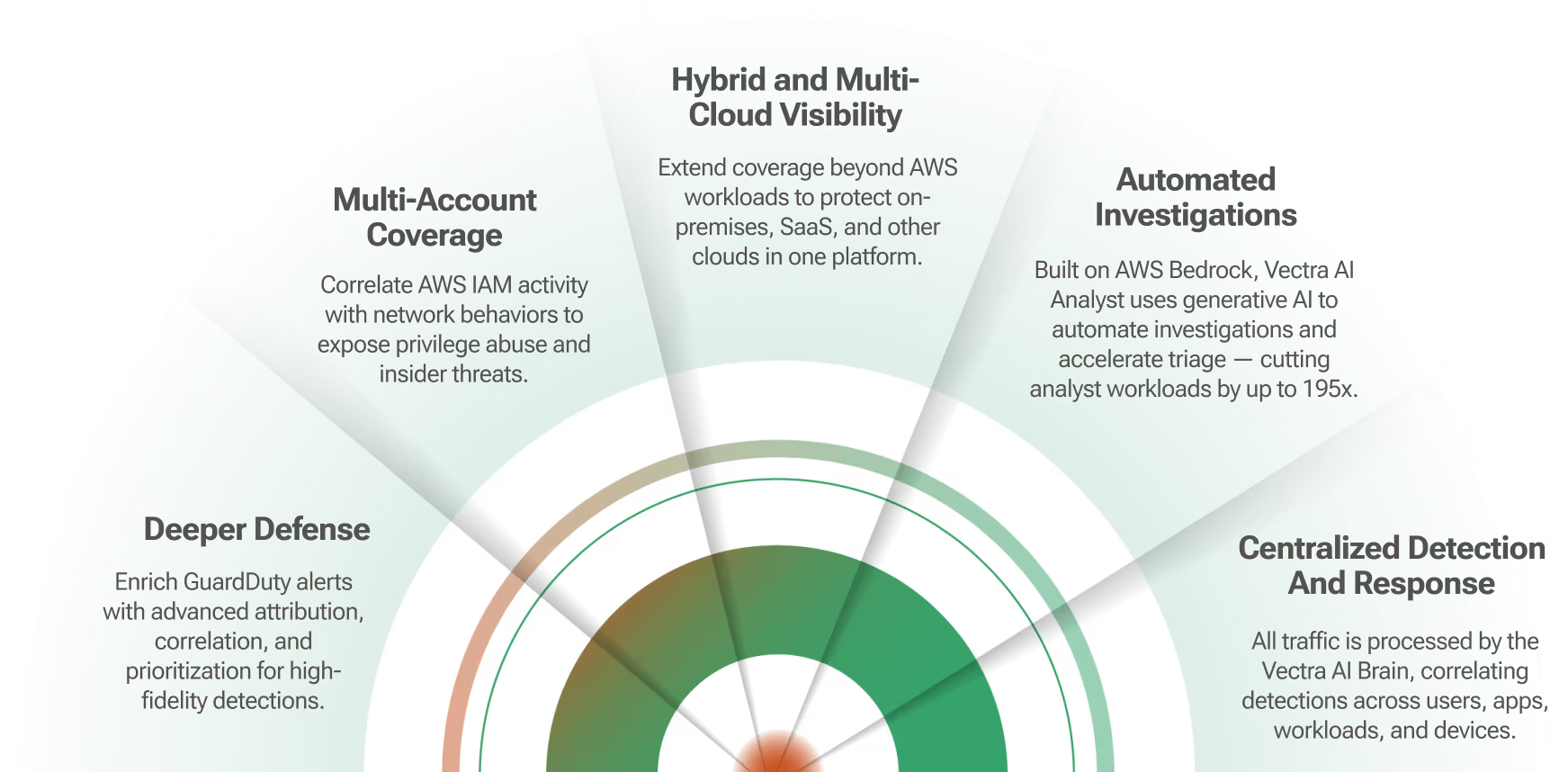

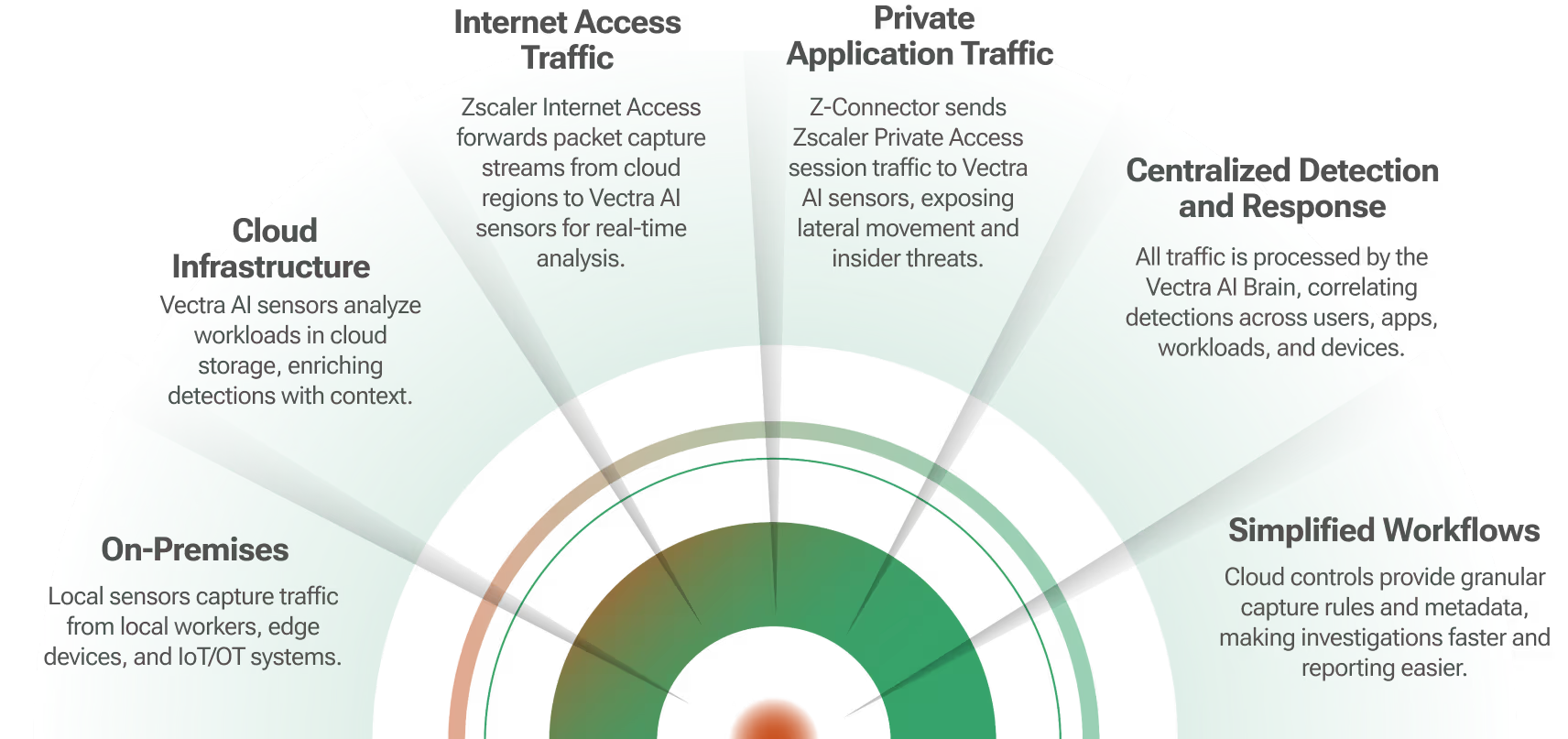

Detección inteligente de amenazas

Las empresas pueden aumentar la seguridad preventiva de Check Point con Vectra. La plataforma Vectra acelera la detección e investigación de amenazas por parte del cliente utilizando una sofisticada inteligencia artificial para recopilar, almacenar y enriquecer los metadatos de la red con un contexto perspicaz para detectar, cazar e investigar amenazas conocidas y desconocidas en tiempo real. Vectra se integra perfectamente con los cortafuegos de nueva generación de Check Point, bloqueando dinámicamente el tráfico malicioso. El bloqueo puede automatizarse completamente en función del tipo de amenaza, así como de las puntuaciones de amenaza y certeza de hosts específicos, como los hosts sujetos a la normativa del sector de tarjetas de pago (PCI). Con los cortafuegos de nueva generación Check Point prevent-first aumentados con la detección y respuesta automatizada de amenazas Vectra, los equipos de seguridad pueden condensar semanas de trabajo en segundos y actuar antes de que se produzca el daño.