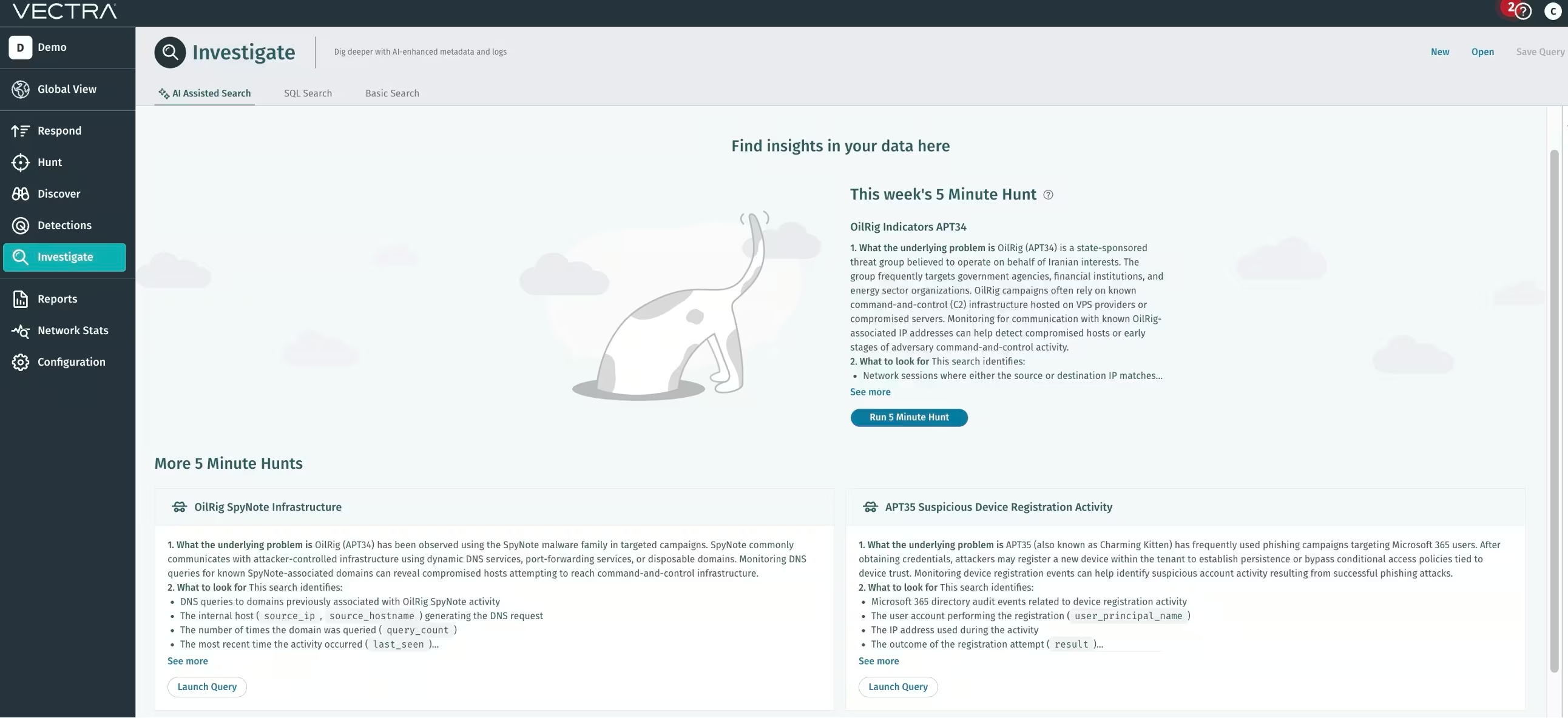

Acerca de «5-Minute Hunt»: «5-Minute Hunt» es una función disponible en la Vectra AI en la pestaña «Investigar». Cada búsqueda destaca un comportamiento específico de un atacante y proporciona una consulta lista para ejecutar que puede utilizar de inmediato.

Las investigaciones de esta semana se centran en grupos de amenazas vinculados al Estado iraní, entre ellos OilRig (APT34) y Charming Kitten (APT35), que siguen atacando a organizaciones mediante el robo de credenciales y una infraestructura encubierta de mando y control.

Los grupos afines a Irán rara vez se limitan a un único punto de entrada. Una cadena de intrusión típica comienza con phishing de credenciales phishing el «password spraying», seguido de una persistencia silenciosa en los sistemas cloud y de comunicaciones salientes hacia la infraestructura del atacante. El tráfico de red y los registros de identidad de los servicios SaaS suelen contener las primeras pruebas.

Las siguientes búsquedas de 5 minutos están diseñadas para detectar rápidamente esas señales dentro de la Vectra AI .

A la caza de APT35: Charming Kitten

Malware Pupy de APT35

Se ha observado que APT35 utiliza la herramienta de administración remota Pupy en campañas de espionaje dirigidas.

Pupy es un RAT multiplataforma que permite a los atacantes controlar de forma remota los equipos comprometidos, ejecutar comandos y sustraer datos confidenciales. Una vez instalado, los sistemas infectados se comunican con servidores externos de comando y control para recibir instrucciones y transmitir la información recopilada.

La supervisión de las comunicaciones con la infraestructura conocida de Pupy puede ayudar a identificar los sistemas comprometidos en una fase temprana del ciclo de vida del ataque.

Objetivo de la consulta

Esta búsqueda identifica:

- Sesiones de red en las que la dirección IP de origen o de destino coincide con una infraestructura conocida asociada a la actividad de APT35 Pupy

- El protocolo utilizado para la comunicación

(nombre_prototipo) - El número de conexiones entre hosts

(número de conexiones) - La última vez que se observó dicha actividad

(última_vez_que_se_le_vio)

SELECT

id.orig_h AS source_ip,

id.resp_h AS dest_ip,

proto_name,

COUNT(*) AS recuento_conexiones,

MAX(timestamp) AS última_vez_vista

FROM network.isession._all

WHERE

(id.orig_h IN ('154.12.20.218', '144.172.107.157', '149.28.52.61', '66.55.159.84', '172.235.235.80')

O id.resp_h EN ('154.12.20.218', '144.172.107.157', '149.28.52.61', '66.55.159.84', '172.235.235.80'))

Y marca de tiempo ENTRE fecha_añadida('día', -14, now()) AND now()

AGRUPAR POR id.orig_h, id.resp_h, proto_name

ORDENAR POR conexión_count DESC

LIMIT 100

Qué hay que tener en cuenta

Los analistas deberían prestar especial atención a:

- Hosts internos que se comunican repetidamente con la misma dirección IP externa sospechosa

- Conexiones que se establecen a través de protocolos no previstos por el sistema

- Conexiones persistentes o recurrentes que pueden indicar un comportamiento de emisión de señales

Cómo seguir investigando

- Contrasta las direcciones IP sospechosas con fuentes de inteligencia sobre amenazas y listas de permitidos internas

- Analiza los datos de DNS, HTTP, SSL y la telemetría de los puntos finales para identificar actividades relacionadas

- Analiza los procesos del host que generan el tráfico de red mediante EDR o Sysmon

- Si se confirma que se trata de un ataque malicioso, bloquee la infraestructura y aísle el terminal afectado para su reparación

Técnicas relacionadas de MITRE:

- T1071 – Protocolo de la capa de aplicación

- T1105 – Transferencia de herramientas de Ingress

- T1059 – Intérprete de comandos y scripts

Registro fallido de un dispositivo relacionado con las actividades de reconocimiento de APT35

APT35 suele llevar a cabo operaciones de reconocimiento en entornos de Microsoft 365 tras haber obtenido credenciales.

Una técnica habitual consiste en intentar registrar nuevos dispositivos en las cuentas de usuario. Cuando estos intentos fracasan, la actividad puede seguir proporcionando indicios valiosos de que un atacante está probando credenciales o explorando las políticas del inquilino antes de intentar establecer una presencia persistente.

Los intentos repetidos de registro fallidos de dispositivos pueden indicar que los atacantes están comprobando la validez de credenciales robadas o analizando las políticas de confianza de los dispositivos antes de lanzar una intrusión más específica.

Objetivo de la consulta

Esta búsqueda identifica:

- Eventos de auditoría del directorio de Microsoft 365 en los que fallaron los intentos de registro de dispositivos

- La cuenta de usuario que inició el intento

(nombre_principal_del_usuario) - La dirección IP de origen

- El motivo del fallo

(motivo del resultado) - Recursos relacionados con el intento de registro

SELECT

id,

fecha_y_hora_de_la_actividad,

nombre_de_visualización_de_la_actividad,

iniciado_por.usuario.nombre_principal_del_usuario,

iniciado_por.usuario.dirección_ip,

resultado,

motivo_del_resultado,

recursos_de_destino

FROM m365.directory_audits._all

WHERE

LOWER(nombre_de_visualización_de_la_actividad) LIKE '%registrar dispositivo%'

Y LOWER(resultado) = 'failure'

Y timestamp > date_add('día', -14, DATE(NOW()))

ORDENAR POR activity_date_time DESC

LIMIT 100

Qué hay que tener en cuenta

Los analistas deberían prestar especial atención a:

- Varios intentos fallidos desde la misma dirección IP

- Intentos dirigidos a varios usuarios dentro del inquilino

- Errores en el registro de dispositivos procedentes de ubicaciones geográficas desconocidas

- Actividad que se produce poco después de intentos sospechosos de inicio de sesión o phishing

Cómo seguir investigando

- Revisa los registros de inicio de sesión y los eventos de autenticación asociados a la cuenta de usuario

- Comprueba si la dirección IP está asociada a redes VPN, servicios de anonimización o infraestructuras de atacantes conocidas

- Comprueba si se han producido intentos posteriores de autenticación o de registro del dispositivo que hayan tenido éxito

- Si se confirma una actividad sospechosa, obligue a cambiar la contraseña, cancele las sesiones y supervise la cuenta para detectar cualquier otro comportamiento anómalo

Técnicas relacionadas de MITRE:

- T1078.004 – Cuentas válidas (Cloud )

- T1595 – Escaneo activo

- T1598 – Phishing información

Registro de un dispositivo sospechoso relacionado con Phishing de APT35

APT35, a menudo conocido como «Charming Kitten», es famoso por sus campañas de robo de credenciales dirigidas a usuarios de Microsoft 365. Una vez obtenidas las credenciales válidas, los atacantes suelen registrar un nuevo dispositivo dentro del inquilino.

Esta táctica les permite mantener el acceso incluso si cambia la contraseña y puede eludir las reglas de acceso condicional vinculadas a dispositivos de confianza. En la práctica, permite al atacante actuar como un terminal legítimo dentro del entorno.

Los eventos de registro de dispositivos se registran en los registros de auditoría del directorio de Microsoft 365, lo que los convierte en una señal valiosa a la hora de detectarphishing .

Objetivo de la consulta

Esta búsqueda identifica:

- Eventos de auditoría del directorio de Microsoft 365 relacionados con la actividad de registro de dispositivos

- La cuenta de usuario que realiza el registro

(nombre_principal_del_usuario) - La dirección IP utilizada durante la actividad

- Resultado del intento de registro

(resultado) - Recursos relacionados con la acción

(recursos_de_destino)

SELECT

id,

fecha_y_hora_de_la_actividad,

nombre_de_visualización_de_la_actividad,

iniciado_por.usuario.nombre_principal_del_usuario,

iniciado_por.usuario.dirección_ip,

resultado,

recursos_de_destino

FROM m365.directory_audits._all

WHERE

LOWER(nombre_de_visualización_de_la_actividad) LIKE '%register device%'

AND timestamp > date_add('día', -14, DATE(NOW()))

ORDENAR POR activity_date_time DESC

LIMIT 100

Qué buscar en los resultados

Los analistas deberían prestar especial atención a:

- Registros de dispositivos procedentes de direcciones IP desconocidas o extranjeras

- Registros que se producen poco después de una actividad de inicio de sesión sospechosa

- Cuentas que nunca han registrado dispositivos anteriormente

- Registro de varios dispositivos en un breve espacio de tiempo

Cómo seguir investigando

- Comprueba si el dispositivo pertenece al usuario legítimo.

- Compara esta actividad con los registros de inicio de sesión de Microsoft 365 y las alertas de inicios de sesión sospechosos.

- Busca otros incidentes relacionados con la manipulación de identidades, como nuevos métodos de autenticación, restablecimientos de contraseñas o la creación de tokens.

- Si la actividad parece sospechosa, revoca las sesiones, restablece las credenciales y elimina los dispositivos no autorizados del inquilino.

Técnicas relacionadas de MITRE:

- T1078.004 – Cuentas válidas (Cloud )

- T1098 – Manipulación de cuentas

A la caza de APT34 – OilRig

Detección de la infraestructura de mando y control de OilRig (APT34)

OilRig, también conocido como APT34, lleva a cabo habitualmente campañas de espionaje de larga duración dirigidas contra organismos gubernamentales, entidades financieras y empresas del sector energético.

Una característica común de estas campañas es la comunicación constante con infraestructuras controladas por los atacantes y alojadas en servidores comprometidos o en proveedores de servidores virtuales privados (VPS) de bajo coste.

Incluso cuando malware muy ofuscado, la infraestructura utilizada para el comando y control suele permanecer activa el tiempo suficiente como para detectar los patrones de comunicación de la red.

La supervisión del tráfico dirigido a la infraestructura conocida de OilRig puede revelar rápidamente los hosts comprometidos o los sistemas de preparación utilizados durante las primeras fases del ataque.

Objetivo de la consulta

Esta búsqueda identifica:

- Sesiones de red en las que la dirección IP de origen o de destino coincide con la infraestructura conocida de OilRig

- El protocolo utilizado para la comunicación

(nombre_prototipo) - El número total de conexiones entre hosts

- La última vez que se observó dicha actividad

(última_vez_que_se_le_vio)

SELECT

id.orig_h AS source_ip,

id.resp_h AS dest_ip,

proto_name,

COUNT(*) AS recuento_conexiones,

MAX(timestamp) AS última_vez_vista

FROM network.isession._all

WHERE

(id.orig_h IN ('103.61.224.102', '178.209.51.61', '185.76.78.177')

O id.resp_h EN ('103.61.224.102', '178.209.51.61', '185.76.78.177'))

Y marca de tiempo ENTRE fecha_añadida('día', -14, now()) AND now()

AGRUPAR POR id.orig_h, id.resp_h, proto_name

ORDENAR POR conexión_count DESC

LIMIT 100

Qué hay que tener en cuenta

Los analistas deberían prestar especial atención a:

- Hosts internos que se conectan repetidamente a la misma dirección IP sospechosa

- Conexiones que se establecen a través de protocolos inusuales o inesperados

- Patrones de comunicación persistentes que sugieren un comportamiento de señalización

Cómo seguir investigando

- Comprueba las direcciones IP sospechosas con las fuentes de inteligencia sobre amenazas y los informes recientes sobre la infraestructura de OilRig

- Analiza los datos de DNS, HTTP, SSL y la telemetría de los puntos finales del host afectado

- Revisa los registros de ejecución del proceso para identificar malware los scripts que generan las conexiones

- Bloquear la infraestructura maliciosa detectada en los controles perimetrales y aislar los hosts afectados para su reparación

Técnicas relacionadas de MITRE:

- T1071 – Protocolo de la capa de aplicación

- T1105 – Transferencia de herramientas de Ingress

- T1090 – Proxy

Actividad de la infraestructura de OilRig SpyNote

Se ha observado que las campañas de OilRig distribuyen la malware SpyNote.

SpyNote se comunica con frecuencia con la infraestructura de los atacantes alojada en servicios de DNS dinámico o plataformas de redireccionamiento de puertos. Estos dominios suelen cambiar con rapidez, pero siguen patrones reconocibles vinculados a servicios como localto.net o portmap.host.

Incluso cuando el malware inactivo, los equipos infectados suelen realizar consultas DNS repetidas a estos dominios mientras intentan volver a conectarse a los servidores de comando y control.

Esas consultas DNS pueden delatar los sistemas infectados antes de que el atacante envíe comandos de forma activa.

Objetivo de la consulta

Esta búsqueda identifica:

- Consultas DNS a dominios que anteriormente se relacionaron con la actividad de OilRig SpyNote

- El servidor interno

(dirección_IP_de_origen, nombre_de_host_de_origen)generar la solicitud DNS - El número de veces que se consultó el dominio

(número de consultas) - La última vez que se produjo la actividad

(última_vez_que_se_le_vio)

SELECT

query AS dominio_consultado,

id.orig_h AS ip_de_origen,

orig_hostname.name AS nombre_host_de_origen,

COUNT(*) AS recuento_consultas,

MAX(timestamp) AS última_vez_vista

FROM network.dns._all

WHERE

query IN (

'hecker12345-61516.portmap.host',

'software-garlic.gl.at.ply.gg',

'dohinukss.localto.net',

'suzrbgndb.localto.net',

'49lwbineu.localto.net',

'idi-nahuy.net',

'utoigzdol.localto.net',

«cyqahoxnt.localto.net»,

'xnd4x3ezm.localto.net',

'5z6y8mkfe.localto.net',

'fqq121qq-33728.portmap.host',

'shabi9988-64207.portmap.host',

'shzkagxdv.localto.net',

'artemmakarov-30233.portmap.host',

'hssshsh-33054.portmap.host',

'0p7wfcoia.localto.net',

'wq4x0gt8l.localto.net',

'cezamail.com.cezamail.com',

'cezamail.com.localto.net',

'buglwf041.lo'

)

Y marca de tiempo ENTRE date_add('día', -14, now()) AND now()

AGRUPAR POR consulta, id.orig_h, orig_hostname.name

ORDENAR POR query_count DESC

LIMIT 100

Qué hay que tener en cuenta

Los analistas deberían prestar especial atención a:

- Servidores que consultan repetidamente el mismo dominio sospechoso

- Consultas a infraestructuras de DNS dinámico como

localto.netoportmap.host - Consultas que se producen poco después de la ejecución de un proceso sospechoso o de una actividad de usuario

Cómo seguir investigando

- Investigue el host que genera las consultas utilizando la telemetría de los puntos finales (EDR, Sysmon, etc.)

- Analiza las sesiones HTTP/SSL para determinar si se produjeron conexiones posteriores

- Comprobar los dominios con fuentes de inteligencia sobre amenazas e informes de entornos de pruebas

- Si se confirma la existencia de actividad maliciosa, aísle el host, bloquee los dominios y lleve a cabo una corrección completa

Técnicas relacionadas de MITRE:

- T1071.004 – Protocolo de la capa de aplicación (DNS)

- T1105 – Transferencia de herramientas de Ingress

- T1090 – Proxy

Búsqueda de actividad de la infraestructura de QasarRAT

QasarRAT es un troyano de acceso remoto de código abierto muy utilizado, que se emplea con frecuencia en campañas de espionaje y vigilancia. Una vez instalado, proporciona a los atacantes un control permanente sobre los sistemas comprometidos, lo que les permite ejecutar comandos, supervisar la actividad y sustraer datos.

Muchas campañas de QasarRAT recurren a proveedores de DNS dinámico para alojar su infraestructura de comando y control. Estos servicios permiten a los atacantes rotar los servidores de fondo sin dejar de mantener activo el mismo nombre de dominio, lo que dificulta el rastreo de la infraestructura.

Incluso cuando el malware inactivo, los sistemas infectados suelen seguir resolviendo el dominio C2. La supervisión de las consultas DNS vinculadas a la infraestructura conocida de QasarRAT puede revelar la existencia de hosts comprometidos que intentan conectarse a servidores controlados por los atacantes.

Objetivo de la consulta

Esta búsqueda identifica:

- Consultas DNS a dominios detectados anteriormente en la infraestructura de QasarRAT

- Hosts internos

(dirección_IP_de_origen, nombre_de_host_de_origen)ejecutar las consultas - Frecuencia de las solicitudes

(número de consultas) - La última vez que se observó actividad fue

(última_vez_que_se_le_vio)

SELECT

query AS dominio_consultado,

id.orig_h AS ip_de_origen,

orig_hostname.name AS nombre_host_de_origen,

COUNT(*) AS recuento_consultas,

MAX(timestamp) AS última_vez_vista

FROM network.dns._all

WHERE

query IN (

'luvxcide.duckdns.org',

'projectindia999.loseyourip.com',

'cia.anondns.net',

'skittlesforlife.anondns.net',

'bnli8khzo.localto.net',

'isof63umlw.loclx.io',

'docsc.ddns.net'

)

Y marca de tiempo ENTRE date_add('day', -14, now()) AND now()

AGRUPAR POR consulta, id.orig_h, orig_hostname.name

ORDENAR POR query_count DESC

LIMIT 100

Qué hay que tener en cuenta

Los analistas deberían prestar especial atención a:

- Servidores que consultan repetidamente el mismo dominio sospechoso

- Dominios alojados en proveedores de DNS dinámico (por ejemplo, duckdns.org, ddns.net, anondns.net, localto.net, loclx.io)

- Actividad de DNS que coincide con la ejecución de procesos sospechosos o con tráfico saliente inesperado

Cómo seguir investigando

- Investigue el host de origen utilizando datos de telemetría de los puntos finales (EDR, Sysmon, etc.) para identificar los procesos que generan las consultas

- Analiza los datos de las sesiones de red (isession, SSL, HTTP) para determinar si las conexiones se establecieron tras la resolución de DNS

- Comprobar los dominios con fuentes de inteligencia sobre amenazas e malware

- Si se confirma que se trata de un ataque malicioso, bloquee los dominios y aísle el sistema afectado para su reparación

Técnicas relacionadas de MITRE:

- T1071.004 – Protocolo de la capa de aplicación (DNS)

- T1105 – Transferencia de herramientas de Ingress

- T1059 – Intérprete de comandos y scripts

Reflexiones finales

Los actores maliciosos vinculados a Irán recurren en gran medida al uso indebido de credenciales, la manipulación cloud y los canales de mando y control encubiertos. Muchas de estas actividades se camuflan entre el tráfico legítimo y el comportamiento de los usuarios, lo que dificulta su detección si solo se utilizan las defensas perimetrales tradicionales.

La realización de búsquedas específicas como estas permite a los analistas detectar indicadores tempranos antes de que los atacantes amplíen sus privilegios, preparen datos o se adentren más en el entorno.

Si ya estás utilizando la Vectra AI , puede ejecutar estas consultas directamente en la pestaña «Investigar» y acceder de inmediato a la telemetría de identidad y red para determinar si la actividad es benigna o maliciosa.

Periódicamente se publican nuevas «cazas de 5 minutos» para ayudar a los equipos de SOC a identificar más rápidamente el comportamiento de los atacantes y reducir el tiempo que transcurre entre la intrusión y la respuesta.

¿Aún no eres cliente? Explora nuestras demostraciones autoguiadas para ver cómo la detección de comportamientos identifica estas amenazas automáticamente.