En la última década, las operaciones cibernéticas se han entrelazado con los conflictos geopolíticos. En recientes campañas asimétricas, grupos de amenazas patrocinados por el Estado han cartografiado infraestructuras críticas, perturbado sistemas, tomado información como rehén y robado secretos de Estado como forma de guerra.

Más recientemente, la escalada de tensiones entre la República Islámica de Irán y los Estados Unidos de América aumenta el potencial de un ciberataque de represalia. Las TTP de los grupos de amenaza iraníes han evolucionado para incorporar la destrucción como táctica de represalia, centrándose en los sectores de infraestructuras críticas, que incluyen la red eléctrica, el petróleo y el gas, y las redes de comunicaciones.

Esto ha dado lugar recientemente a un aviso de la Agencia de Ciberseguridad y Seguridad de las Infraestructuras (CISA) de Estados Unidos. El aviso insta a aumentar la preparación, advirtiendo que:

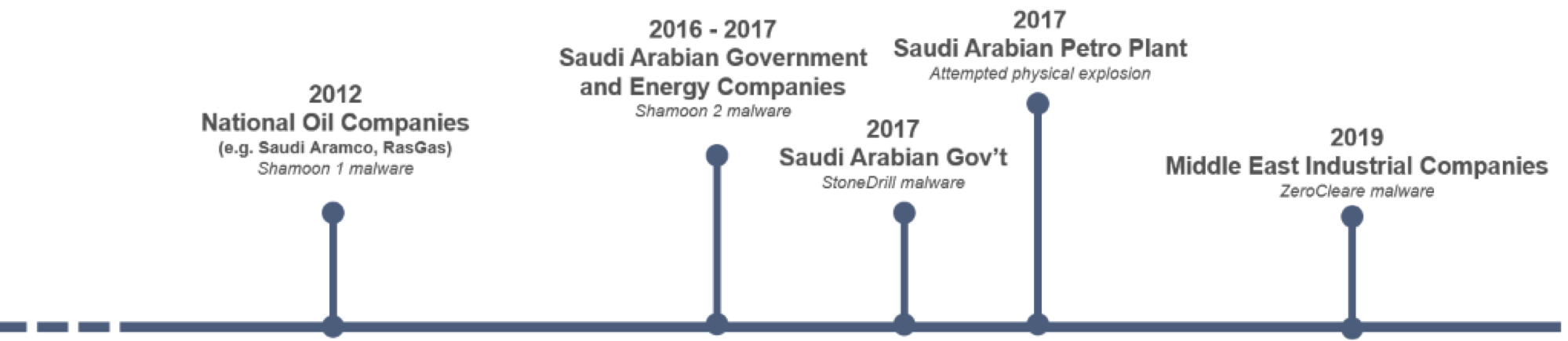

En particular, los grupos de amenazas iraníes han desarrollado malware Wiper avanzado, una clase demalware que borra el disco duro del ordenador que infecta, y han mostrado su disposición a desplegarlo contra adversarios regionales del sector energético durante la última década. El resultado ha sido la destrucción a gran escala de sistemas informáticos, incluidos más de 30.000 en el ataque malware Shamoon de 2012.

Hasta la fecha, los ataques iraníes se han centrado en objetivos energéticos y gubernamentales situados físicamente en Arabia Saudí. Sin embargo, esto se debe al alcance de la misión y no a la capacidad técnica. Si estas capacidades se desplegaran con éxito contra un conjunto más amplio de entidades como parte de una campaña cibernética, el impacto podría ser elevado.

El malware Wiper atribuido a Irán más reciente es ZeroCleare, que fue identificado e investigado por IBM en diciembre de 2019. La fase activa de un ataque ZeroCleare propaga el malware Wiper desde los controladores de dominio a todos los sistemas del dominio utilizando Powershell / WMI con credenciales de administrador de dominio. A continuación, el malware utiliza el kit de herramientas EldoS Rawdisk para sobrescribir el Master Boot Record (MBR) y las particiones de disco en máquinas basadas en Windows.

Esta propagación malware es rápida y completa porque el compromiso del controlador de dominio y de las credenciales de administrador del dominio permite el acceso a todas las entidades de la infraestructura. El resultado es un impacto pronunciado y prolongado, ya que no hay recuperación del sistema una vez destruido el MBR. Además, dado que no existe ningún exploit que pueda parchearse, la progresión no puede ralentizarse.

La velocidad es esencial para los equipos de seguridad que se enfrentan a estas TTP. Es crítico que el ataque sea detectado y desalojado antes de que el Domain Admin en el Domain Controller sea alcanzado.

La buena noticia es que Vectra Cognito proporciona cobertura en las fases iniciales del ataque, ya que este ataque se comportará de forma similar a otros ataques basados en credenciales que intentan conseguir un nivel de acceso privilegiado. En la Tabla 1 se muestra un resumen de la visibilidad de estos comportamientos.

Nota: preste especial atención a cualquier anomalía de privilegios o detección de ejecución remota sospechosa dirigida a un controlador de dominio o, peor aún, entre controladores de dominio, ya que se espera que se produzcan en las últimas fases de la progresión del ataque (antes del borrado).

Junto con las recomendaciones del aviso, recomendamos que sus equipos de seguridad presten especial atención a estos comportamientos de ataque en su implantación de Cognito.

Seguiremos actualizando este post a medida que descubramos más información.