Una vez que los atacantes logran entrar, no se van.

Los debates sobre seguridad suelen centrarse en el momento en que un atacante logra acceder al sistema. Ese momento es importante, pero rara vez determina el resultado de la intrusión.

Lo que determina si un incidente se convierte en una violación de la seguridad es su persistencia.

La persistencia es la forma en que los atacantes permanecen en tu entorno tras haber obtenido acceso. Les permite volver incluso después de haber sido eliminados, mantener el control a largo plazo y explorar discretamente la red en busca de sistemas y datos valiosos.

En los entornos híbridos actuales, la persistencia suele ser más peligrosa que la propia intrusión inicial.

Los atacantes no necesitan volver a entrar si en realidad nunca se han ido.

Por qué la persistencia es más fácil en las redes híbridas

La red empresarial moderna ya no es un entorno único. Abarca:

- infraestructura local

- cloud

- Plataformas SaaS

- dispositivos remotos

- plataformas de identidad

Cada una de estas capas ofrece a los atacantes la posibilidad de ocultar su actividad y mantener el control.

Las redes híbridas también generan lagunas entre las herramientas. Es posible que la detección en los puntos finales solo supervise los dispositivos gestionados. Las plataformas de IAM registran los eventos de autenticación, pero no lo que ocurre después. Cloud supervisan la configuración, pero no el comportamiento en tiempo de ejecución.

Los atacantes se aprovechan de estos puntos ciegos.

Una vez dentro, su objetivo es sencillo: afianzarse de tal manera que resistan los cambios.

Esto es perseverancia.

Técnicas reales que utilizan los atacantes para mantener su presencia

La persistencia rara vez se basa en un único método. Los atacantes suelen combinar varias técnicas para que, si se elimina un punto de acceso, quede otro. A continuación se enumeran los métodos más habituales que utilizan los atacantes.

1. Puertas traseras y acceso remoto oculto

Una táctica habitual consiste en instalar una puerta trasera, un programa que permite el acceso remoto a un sistema comprometido sin que parezca sospechoso.

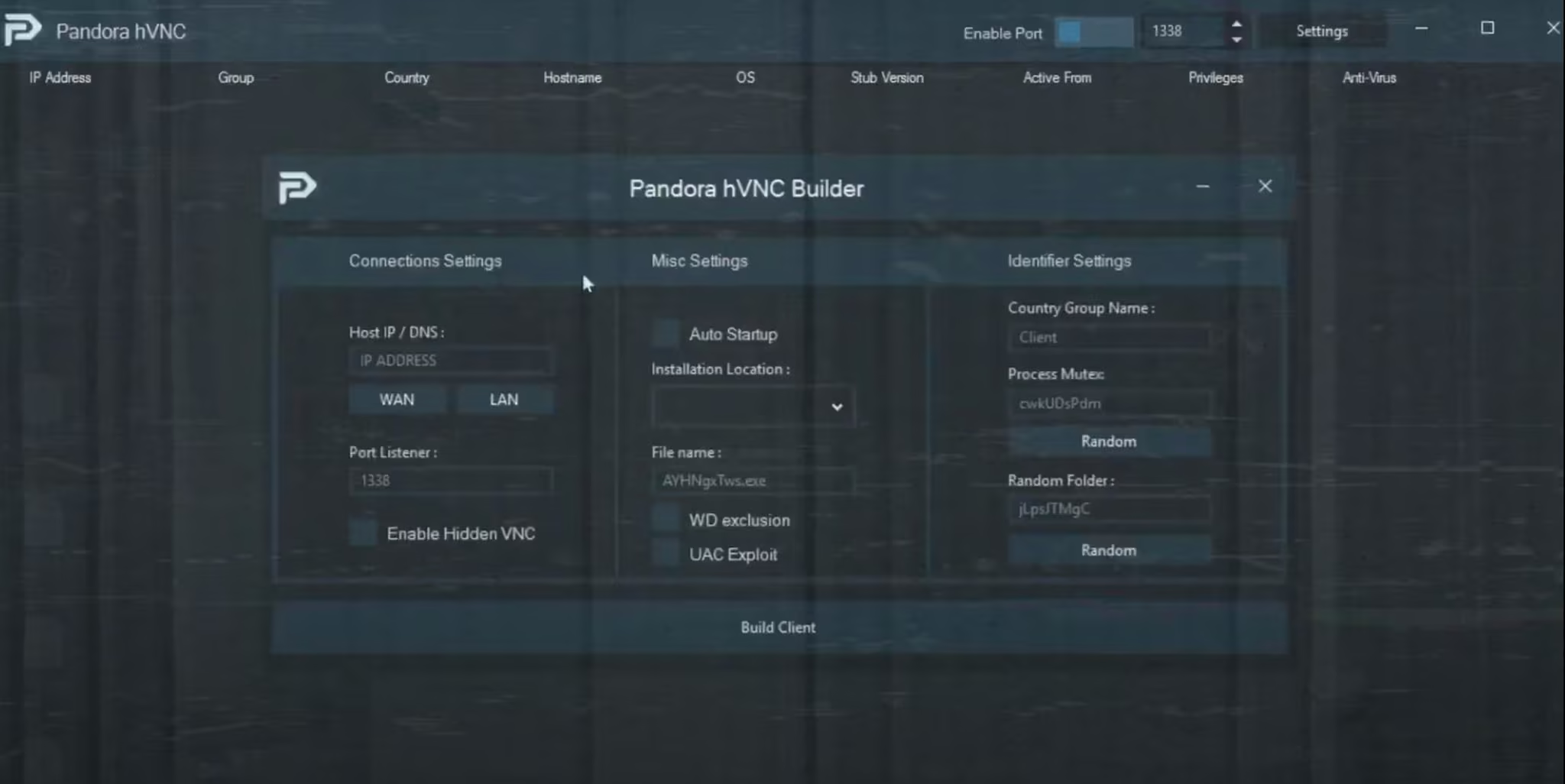

Algunos atacantes implementan entornos de escritorio remoto ocultos utilizando herramientas como Hidden VNC (hVNC). Estas herramientas crean sesiones de escritorio invisibles que solo el atacante puede ver.

La víctima sigue trabajando con normalidad mientras el atacante controla un entorno oculto independiente en el mismo equipo.

Otras puertas traseras funcionan como proxies ligeros o shells remotos. Estas herramientas transmiten de forma silenciosa el tráfico entre el atacante y los sistemas internos, convirtiendo el equipo comprometido en un punto de acceso permanente dentro de la red. Una vez instaladas, estas herramientas suelen reiniciarse automáticamente tras el reinicio del sistema.

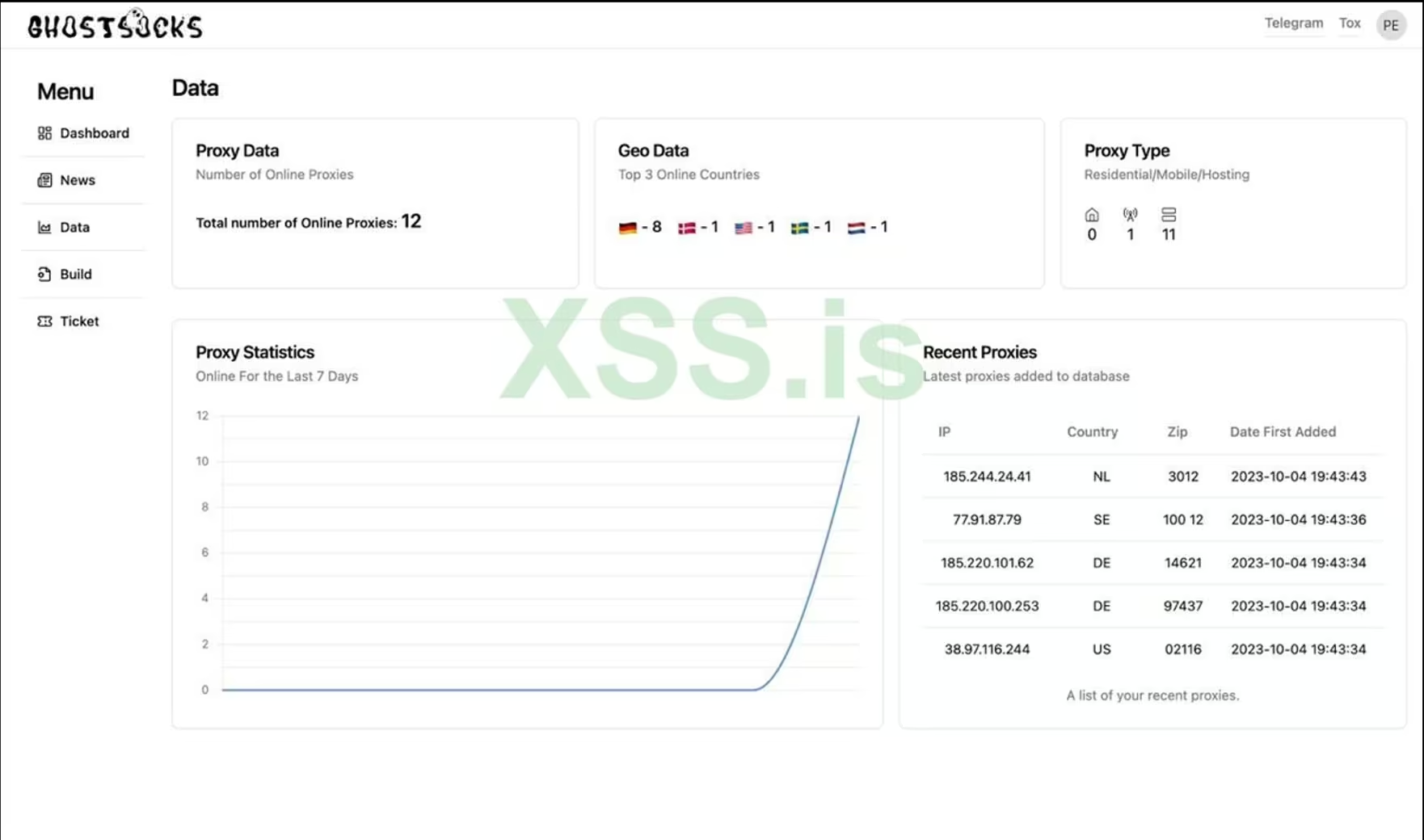

2. Túneles de red persistentes

En lugar de mantener un shell remoto tradicional, los atacantes suelen crear túneles persistentes. Herramientas como los proxies SOCKS inversos o los proxies inversos rápidos permiten al atacante desviar el tráfico a través del sistema comprometido y acceder a los recursos internos de forma remota.

Esta técnica convierte, de hecho, un equipo infectado en un punto de acceso dentro de la red.

Desde el punto de vista del sistema de defensa, el tráfico puede parecer una comunicación HTTPS saliente normal.

Desde el punto de vista del atacante, se convierte en un punto de pivote interno estable.

3. Balizas de mando y control

Muchos marcos de intrusión se basan en balizas que se comunican periódicamente con la infraestructura del atacante.

Herramientas como Cobalt Strike o Brute Ratel despliegan pequeños agentes que se «conectan» a intervalos regulares para recibir órdenes. Estos agentes pueden:

- ejecutar comandos de forma remota

- descargar paquetes de datos adicionales

- reinstalar los mecanismos de persistencia si se han eliminado

- coordinar el movimiento lateral en toda la red

Dado que estas balizas se comunican de forma intermitente y suelen utilizar canales cifrados, se mimetizan fácilmente con el tráfico normal de la red.

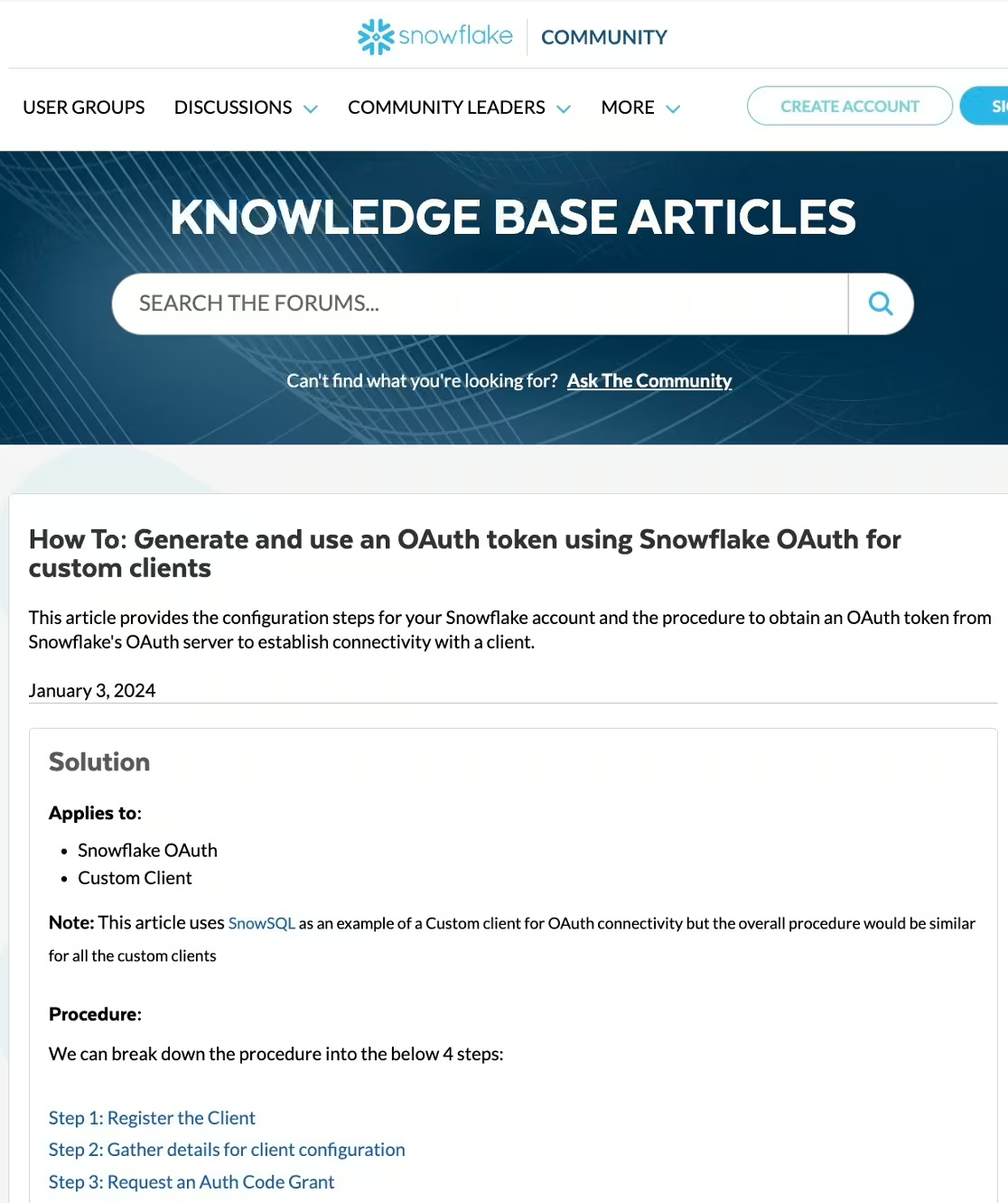

4. Uso indebido de tokens y persistencia de la identidad

La persistencia no siempre implica la presencia de malware.

En muchos casos, los atacantes simplemente se aprovechan del funcionamiento de los sistemas de autenticación.

Por ejemplo, cloud suelen utilizar tokens para mantener las sesiones autenticadas. Estos tokens permiten a los usuarios o a las aplicaciones volver a conectarse sin necesidad de volver a iniciar sesión.

En el incidente de seguridad de la cadena de suministro de Snowflake, los atacantes aprovecharon unos tokens de autenticación que les permitieron mantener el acceso incluso después de que los defensores creyeran que la intrusión había sido eliminada.

Si los atacantes disponen de tokens de larga duración o tienen la capacidad de generar otros nuevos, pueden volver a acceder al sistema de forma sigilosa sin activar las alertas de inicio de sesión habituales.

«Todavía puedo ejecutar comandos porque tengo el ‘masterToken’ de todas las cuentas».

Ellyel8: el atacante responsable de la filtración de Snowflake*

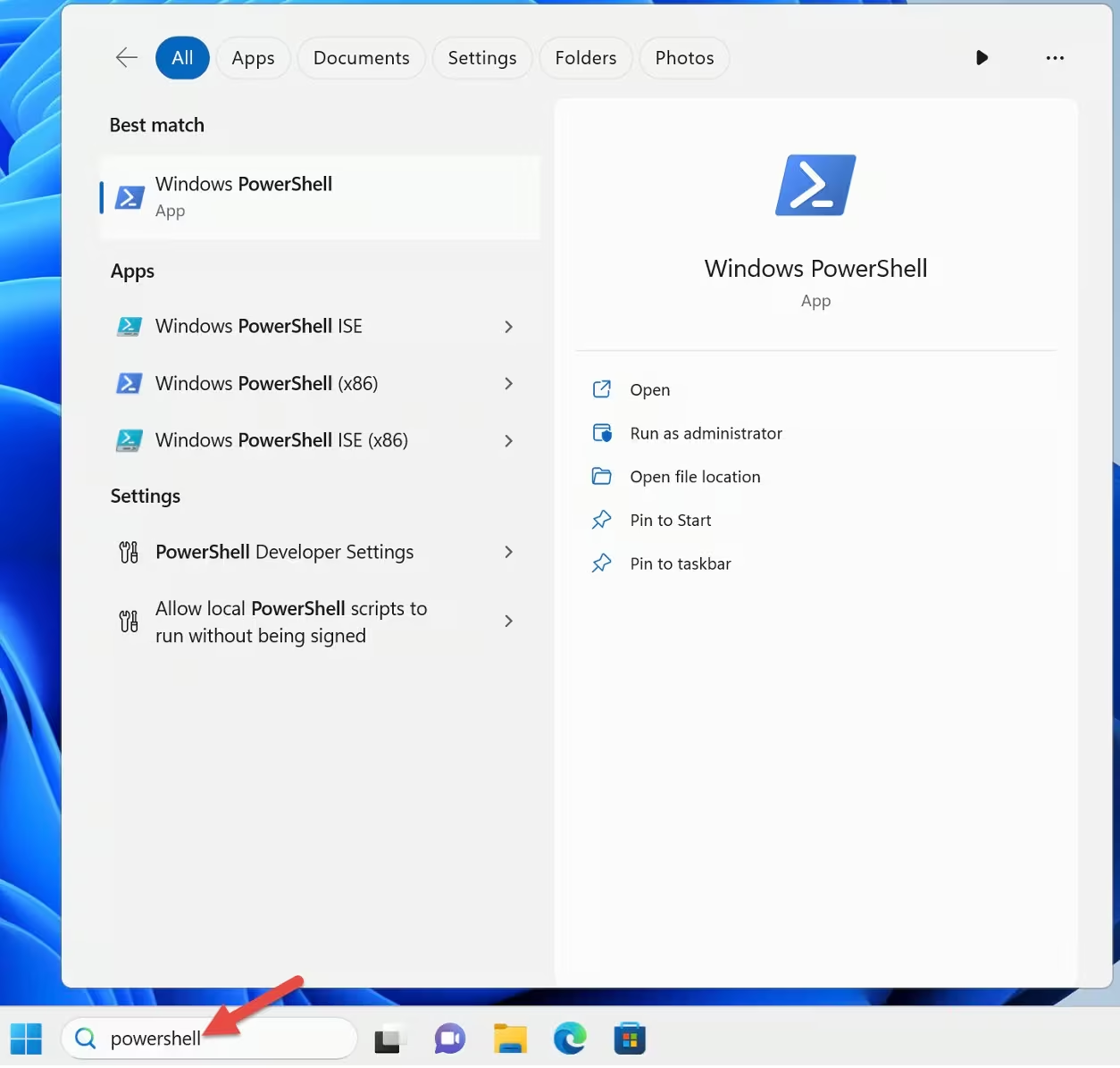

5. Living Off the Land

Muchos atacantes sofisticados evitan malware instalar malware evidente.

En cambio, utilizan herramientas que ya vienen integradas en el sistema operativo.

Esta técnica, conocida como «vivir de lo que ofrece la tierra», utiliza herramientas administrativas legítimas tales como:

- PowerShell

- Instrumentación de administración de Windows (WMI)

- tareas programadas

Estas herramientas permiten a los atacantes ejecutar comandos, recopilar información del sistema y programar actividades recurrentes que persisten tras el reinicio del sistema.

Desde el punto de vista de un defensor, estas acciones suelen parecer una actividad administrativa rutinaria. Esa ambigüedad es precisamente la razón por la que los atacantes las prefieren.

Por qué las herramientas de prevención no tienen en cuenta la persistencia

Las medidas de prevención siguen siendo fundamentales. La autenticación multifactorial (MFA), los sistemas de detección y respuesta ante amenazas (EDR) y la gestión de vulnerabilidades reducen las posibilidades de que se produzca una intrusión inicial.

Pero la perseverancia suele actuar fuera de su campo de visión.

Los atacantes suelen aprovechar varias vulnerabilidades:

- Los atacantes actúan desde dispositivos finales no gestionados o de confianza en los que no está instalado un sistema EDR.

- El tráfico se canaliza a través de sesiones DNS o HTTPS cifradas que parecen legítimas.

- Los registros se eliminan antes de que las plataformas SIEM los recopilen.

- Las herramientas administrativas generan una actividad que parece idéntica a las operaciones normales.

Cuando se trata de credenciales legítimas y herramientas integradas, la prevención por sí sola no basta para distinguir de forma fiable a los atacantes de los administradores.

La detección debe centrarse en el comportamiento.

Detectar la persistencia antes de que se convierta en una violación de seguridad

La persistencia deja huellas. Incluso los atacantes más sigilosos generan señales en los sistemas de identidad, el tráfico de red y cloud .

Los equipos de SOC deben estar atentos a comportamientos como:

- túneles salientes inusuales o conexiones proxy

- patrones de balizas de mando y control

- uso anómalo de tokens o actividad de sesión

- comandos administrativos ejecutados desde sistemas inesperados

- comportamiento de identidad incompatible con la actividad histórica

Para detectar la persistencia es necesario tener una visión global de todos los entornos.

Cómo la Vectra AI revela puntos de apoyo ocultos

Los mecanismos de persistencia están diseñados para resistir los intentos de limpieza. Las puertas traseras se reinician tras un reinicio del sistema, los tokens de autenticación renuevan las sesiones automáticamente y los canales de comando y control se camuflan entre el tráfico cifrado normal.

Muchas de estas técnicas operan fuera del ámbito de visibilidad de los puntos finales.

Vectra AI detecta la persistencia observando los comportamientos que los atacantes no pueden ocultar fácilmente. Las comunicaciones de red, las interacciones de identidades y los patrones de comandos revelan cuándo los sistemas comprometidos mantienen contacto con infraestructuras externas o cuándo las identidades comienzan a comportarse de manera incompatible con las operaciones normales.

Dado que la detección se lleva a cabo en las capas de red e identidad, los atacantes no pueden desactivar esta visibilidad deteniendo los agentes o borrando los registros locales. Los túneles persistentes, el tráfico de balizas y la actividad anómala de identidad siguen generando señales que revelan el punto de acceso.

Para los equipos de SOC, esto supone una forma fiable de identificar a los atacantes que creen que ya están ocultos.

Sus próximos pasos

Una vez que los atacantes consiguen acceder al sistema, su prioridad pasa de la intrusión a la supervivencia.

Las técnicas de persistencia les permiten permanecer en el entorno incluso después de una limpieza parcial. Las puertas traseras, los canales de comando y control, los tokens de autenticación y las tareas programadas ayudan a los atacantes a mantener el control de forma discreta.

En Episodio 2 de Attack Lab: Persistencia: cómo se ocultan los atacantes en la red, analizamos cómo los atacantes reales establecen estos puntos de apoyo y por qué muchas herramientas de seguridad tradicionales tienen dificultades para detectarlos.

Si tienes curiosidad por saber qué hacen a continuación, mira Episodio 3: Movimiento lateral: cómo se desplazan los atacantes por la red.

---

*Cita del libro de Vinny Troia "Grey Area: Dark Web Data Collection and the Future of OSINT" ("Zona gris: Recopilación de datos en la Web oscura y el futuro de OSINT")