La vulnerabilidad detectada en el paquete npm «axios» constituye un caso de estudio fundamental sobre el uso malintencionado de la cadena de suministro. Estos incidentes ponen de manifiesto que el envenenamiento de dependencias ha pasado de ser un caso teórico aislado a convertirse en un vector de acceso inicial de gran eficacia, que permite a los atacantes sofisticados lograr la ejecución remota de código (RCE) en entornos empresariales altamente protegidos.

Los análisis forenses técnicos indican que las versiones de Axios afectadas (v1.14.1 y v0.30.4) fueron infectadas con un troyano para introducir la carga maliciosa plain-crypto-js@4.2.1. Este incidente supone un cambio radical con respecto a los riesgos de software tradicionales; no se trató de un ataque que aprovechara una vulnerabilidad a nivel de código, sino de un secuestro selectivo del proceso de publicación de paquetes.

La mayoría de las estrategias de seguridad se basan en la identificación de funciones vulnerables mediante análisis estático; sin embargo, pocas están preparadas para hacer frente a un escenario en el que el propio gestor de paquetes sirva de vehículo de distribución de malware ofuscado. Una vez que esta dependencia maliciosa logra ejecutarse en tiempo de ejecución, el alcance del incidente cambia de inmediato. Ya no se trata de una cuestión de higiene de las dependencias, sino de un reto de detección posterior a la explotación centrado en comprender el comportamiento tras la ejecución.

Cómo comienza el compromiso

La telemetría forense y el análisis de comportamiento han permitido determinar con certeza que el envenenamiento de Axios se debió a la apropiación de una cuenta de mantenedor (ATO), lo que permitió la inyección manual de una dependencia transitiva maliciosa eludiendo los controles de seguridad tradicionales de CI/CD. La información de inteligencia actual atribuye con un alto grado de certeza esta campaña a BlueNoroff, un sofisticado grupo de amenazas perteneciente al Grupo Lazarus (vinculado a la RPDC), conocido por sus agresivas actividades de exfiltración de datos financieros y de propiedad intelectual.

Aunque la atribución sigue siendo un campo de estudio en constante evolución, la prioridad táctica para los equipos de seguridad es clara: una dependencia de confianza se convirtió en el vector de acceso inicial. Este incidente pone de relieve el colapso de la confianza implícita en el ecosistema de código abierto. Para las organizaciones que gestionan infraestructuras de CI/CD o entornos de compilación cloud, esto supone un cambio crítico en la superficie de ataque: los flujos de trabajo estándar de los desarrolladores ya no son zonas seguras «preautenticadas», sino objetivos de gran valor para el despliegue de troyanos de acceso remoto (RAT) patrocinados por el Estado.

: Cómo debe cambiar la investigación

Los modelos de seguridad tradicionales se basan en gran medida en evaluaciones de riesgos centradas en el CVE, dando prioridad a la identificación de vulnerabilidades latentes en el código fuente. Sin embargo, estos modelos no tienen en cuenta la instrumentalización del canal de distribución, en la que el gestor de paquetes pasa de ser una utilidad administrativa de confianza a convertirse en el principal vector malware .

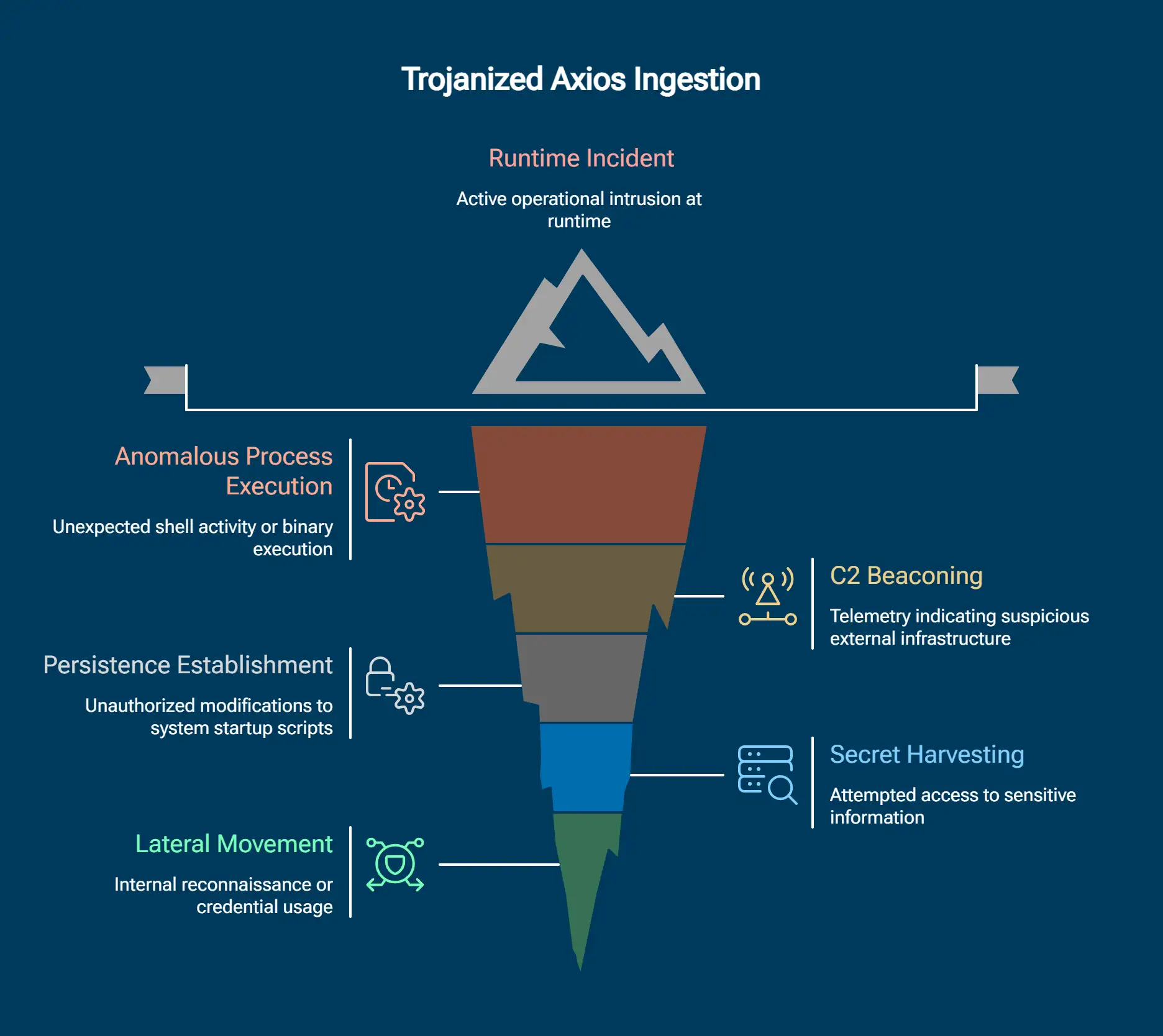

En el momento de la ejecución, el incidente pasa de ser un problema de seguridad en las dependencias a una intrusión operativa activa. Si una estación de trabajo de un desarrollador, un ejecutor de compilaciones o un proceso de lanzamiento ha incorporado una versión de Axios infectada con un troyano, el alcance de la investigación debe ampliarse inmediatamente más allá de la simple eliminación. Una búsqueda eficaz de amenazas tras la ejecución debe abordar:

- Ejecución anómala de procesos: ¿Generó el proceso de npm o Node.js alguna actividad inesperada del shell o la ejecución de un binario (por ejemplo, cmd.exe, /bin/sh)?

- C2 Beaconing: ¿Hay datos de telemetría que indiquen salidas hacia infraestructuras externas no estándar o sospechosas?

- Verificación de la persistencia: ¿Se han realizado modificaciones no autorizadas en los scripts de inicio del sistema, las tareas programadas o las claves del Registro?

- Recopilación encubierta: ¿Se intentó acceder a variables de entorno, credenciales o llaveros locales?

- Movimiento lateral: ¿Hay indicios de reconocimiento interno o de uso de credenciales procedentes del ejecutor de compilación afectado?

Este es el punto crítico de la detección moderna: tratar las vulnerabilidades de la cadena de suministro como «problemas aislados de paquetes» en lugar de como cabezas de puente consolidadas. Para disuadir a los atacantes sofisticados, los defensores deben operar bajo una Zero Trust que trate cada dependencia maliciosa como una brecha de seguridad a gran escala en la red.

Si sigues sin hacerme caso

Una vez lograda la ejecución, el atacante ya no depende del paquete, sino de los permisos de acceso disponibles en el entorno.

Y si se confirma la atribución a BlueNoroff, la filtración inicial de secretos de CI/CD, claves cloud y repositorios de código fuente no es más que el preludio de un giro operativo de gran repercusión.

La filtración de las credenciales de desarrollador permite, en la práctica, eludir el aislamiento físico de la entorno de producción, lo que convierte una infección en una estación de trabajo local en una brecha en el plano cloud . En manos de un actor patrocinado por un Estado, esta filtración de datos conduce directamente a:

- Aprovechamiento de secretos robados: la rápida conversión en armas de las claves Cloud y los secretos de Kubernetes obtenidos para establecer una presencia persistente con privilegios elevados dentro de la infraestructura.

- Supply Chain secundaria Supply Chain : el uso de certificados de firma de código robados o del acceso de escritura a repositorios para inyectar más código malicioso en los propios productos de la organización destinados a los clientes, ampliando así el alcance del ataque a toda su base de usuarios.

- Expansión lateral basada en credenciales: pasar del ecosistema de desarrolladores a bases de datos de producción o sistemas financieros de alta sensibilidad. Dado que el atacante utiliza credenciales legítimas obtenidas de forma ilícita, puede eludir los sistemas de seguridad tradicionales basados en firmas, lo que convierte a los análisis de comportamiento en el único método viable para detectar la intrusión.

Cómo se manifiesta el compromiso de Axios en la red

En un ataque a la cadena de suministro como el sufrido por Axios, los binarios «de confianza» suelen borrar o eludir los registros a nivel de host. La «verdad de la red» sigue siendo el único registro inmutable de las intenciones tácticas del intruso.

Los siguientes comportamientos «en tiempo real» ponen de manifiesto el ataque a medida que pasa de ser una simple instalación de un paquete a una intrusión de graves consecuencias:

- Anomalías en el latido y el protocolo C2: detecta el ritmo «lento y regular» de Command & Control C2) ocultas en HTTPS.

- Preparación maliciosa (salida de datos): señala el momento concreto en el que el proceso de instalación descarga una carga útil de segunda fase.

- Reconocimiento interno (tráfico este-oeste): Detecta el «ruido» generado por el intruso al cartografiar tu entorno a través de la red mucho antes de que el atacante intente su primer ataque interno.

- Anomalías en el acceso privilegiado: identifica ataques basados en la identidad en tiempo real. El sistema detecta solicitudes anómalas o primeras autenticaciones en los sistemas de producción que utilizan credenciales de desarrolladores obtenidas de forma ilícita.

- Contrabando y túneles de datos: supervisa la filtración de datos en tiempo real. Detecta la fragmentación de datos dentro de túneles cifrados o consultas DNS anómalas utilizadas para sacar de la red secretos del entorno y cloud .

Esto ya no es un problema de perímetro

El incidente de Axios es más que un fallo en la cadena de suministro; es una llamada de atención sobre el colapso del perímetro tradicional. Durante demasiado tiempo, la infraestructura de los desarrolladores ha constituido un «punto ciego de seguridad»: aislada de las estrategias de detección fundamentales, al tiempo que ofrecía la vía más fácil a actores sofisticados como BlueNoroff.

Para adelantarse a los grupos de ataque patrocinados por Estados, los defensores deben abandonar la «norma» de centrarse únicamente en la fase de producción y adoptar una mentalidad que considere todo el ciclo de vida del software como una superficie de ataque unificada.

La pregunta ya no es «¿Ha entrado un paquete malicioso en nuestro entorno?». La pregunta es: «¿Llega nuestra visibilidad lo suficientemente lejos dentro de nuestro ecosistema de desarrolladores como para detectar al intruso antes de que se dirija hacia nuestras joyas de la corona en producción?». Cambiar esta mentalidad transforma una vulnerabilidad sistémica en una ventaja defensiva controlada, garantizando que ninguna parte de la infraestructura quede fuera del paraguas protector de la detección y la respuesta de red.

Si tu equipo está replanteándose cómo detectar el comportamiento de los atacantes más allá del análisis de paquetes y los controles preventivos, aquí es precisamente donde Vectra AI puede ayudar a detectar actividades sospechosas posteriores a una intrusión en entornos cloud, de identidades y de red.

.jpg)