Desde que tengo uso de razón, las empresas siempre han confiado en la prevención y los controles basados en políticas para la seguridad, desplegando productos como software antivirus, IDS/IPS y cortafuegos.

Pero como ahora sabemos, y las empresas de investigación del sector han afirmado, no son suficientes para hacer frente adecuadamente al entorno de amenazas actual, inundado por una mareante variedad de ataques avanzados y selectivos.

En un esfuerzo por ofrecer una orientación sólida, Gartner ha aconsejado a los arquitectos de seguridad de la información que hagan lo siguiente:

- Cambie su mentalidad de seguridad de "respuesta a incidentes" a "respuesta continua" asumiendo que sus sistemas están comprometidos y requieren una supervisión y corrección continuas.

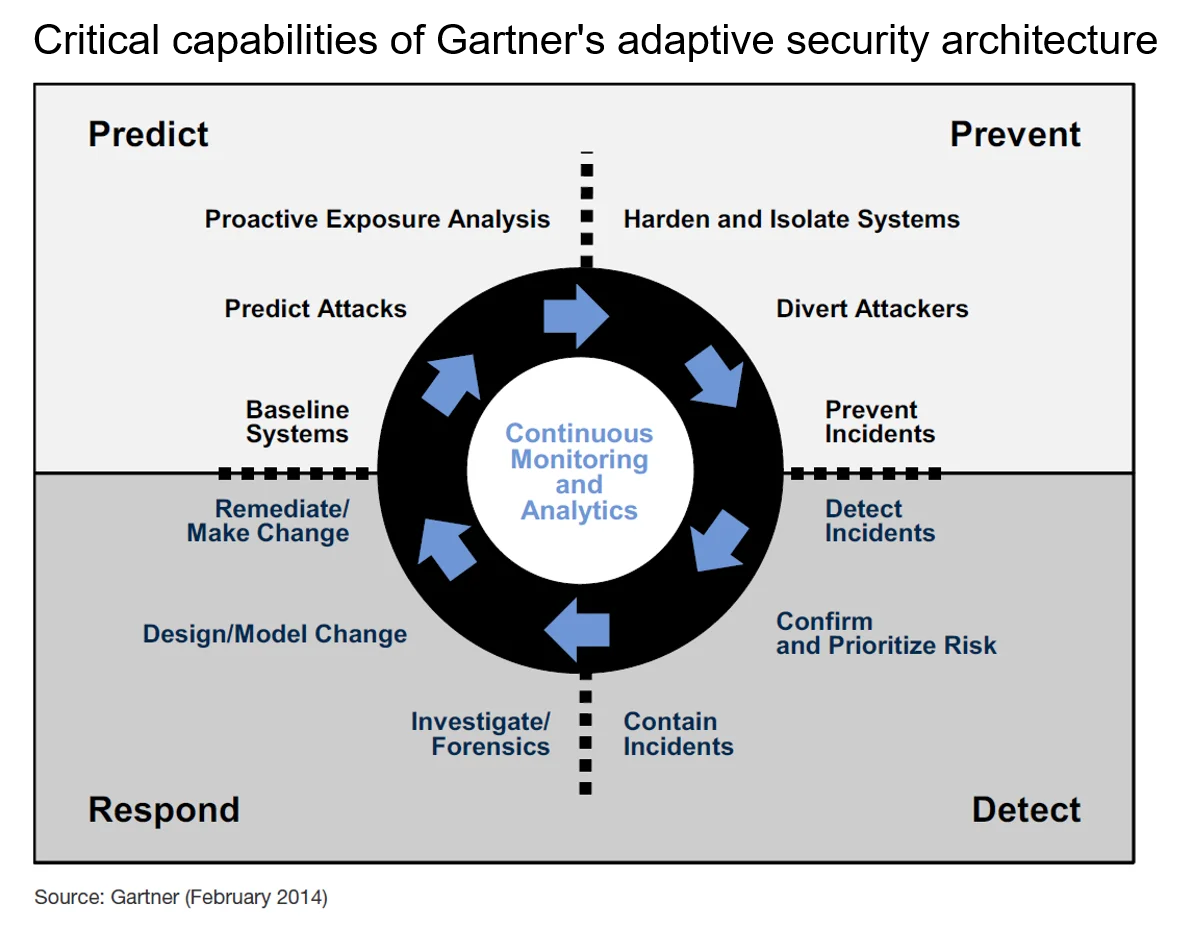

- Adopte una arquitectura de seguridad adaptable para protegerse de las amenazas avanzadas utilizando como marco las 12 capacidades críticas de Gartner.

Componentes de una arquitectura de seguridad adaptable

La arquitectura de seguridad adaptable a la que se refiere Gartner proporciona una supervisión y visibilidad continuas y omnipresentes. "Para permitir una respuesta verdaderamente adaptable y basada en el riesgo a las amenazas avanzadas, el núcleo de un proceso de protección de la seguridad de próxima generación será una supervisión y visibilidad continuas y omnipresentes que se analicen constantemente en busca de indicios de compromiso."

"La supervisión de la empresa debe ser omnipresente y abarcar tantas capas de la pila de TI como sea posible, incluida la actividad de la red, los puntos finales, las interacciones del sistema, las transacciones de aplicaciones y la supervisión de la actividad del usuario."

"Se necesitan capacidades mejoradas de prevención, detección, respuesta y predicción para hacer frente a todo tipo de ataques, "avanzados" o no. Además, no deben considerarse capacidades aisladas, sino que deben funcionar inteligentemente juntas como un sistema integrado y adaptable para constituir un proceso completo de protección frente a las amenazas avanzadas."

Dado que ningún producto por sí solo puede proporcionar una solución de seguridad completa, los proveedores deben asociarse entre sí para ofrecer a los clientes una solución integral e interoperable.

Las funciones y procesos que entran en la categoría de prevención deben reducir la superficie de ataque bloqueando las amenazas conocidas antes de que afecten a la empresa.

Diseñada para encontrar ataques que se cuelan a través de la seguridad de prevención, una buena detección debería reducir el tiempo de permanencia de las amenazas, así como cualquier posible daño derivado de ellas.

Se necesitan capacidades de respuesta para investigar y remediar los problemas de seguridad que se descubran, incluido el análisis forense, el análisis de la causa raíz y la recomendación de medidas preventivas para evitar futuros incidentes.

Por último, la tecnología predictiva debería incorporar información obtenida por la comunidad de ciberseguridad en respuesta a sucesos del mundo real, así como a amenazas previstas.

¿Y ahora qué?

Desde el punto de vista operativo, le irá mejor con soluciones integradas que ofrezcan una arquitectura de seguridad adaptable.

Utilice la nota de investigación Designing an Adaptive Security Architecture for Protection Against Advanced Attacks (Diseño de una arquitectura de seguridad adaptable para la protección contra ataques avanzados ) para evaluar sus inversiones y competencias actuales y determinar dónde hay lagunas. Utilice también esta arquitectura para evaluar nuevos proveedores y soluciones.

Insista en tener una supervisión y visibilidad continuas y omnipresentes de toda su red y asegúrese de que los datos recopilados se analizan constantemente en busca de indicios de peligro.

Asegúrese también de que su infraestructura de seguridad admite la integración con soluciones sólidas de respuesta a amenazas para garantizar que los dispositivos host se ponen en cuarentena, se cierran los procesos maliciosos y se adoptan automáticamente otras medidas para proteger la empresa.

Siguiendo estos pasos críticos, su equipo de ciberseguridad puede ahorrar una cantidad extraordinaria de tiempo y esfuerzo, y estará capacitado para tomar medidas rápidas y decisivas antes de que los ciberataques provoquen pérdidas o daños en los datos.

Cómo Vectra permite implantar una arquitectura de seguridad adaptable

Para obtener información paso a paso sobre cómo Vectra aborda la necesidad de una arquitectura de seguridad adaptable, descargue este informe de cumplimiento gratuito.

"Designing an Adaptive Security Architecture for Protection from Advanced Attacks", por Neil MacDonald y Peter Firstbrook, 12 de febrero de 2014, actualizado el 28 de enero de 2016, ID G00259490, https://www.gartner.com/doc/2665515/designing-adaptive-security- architecture-protection.