1. ¿Quién es DarkSide?

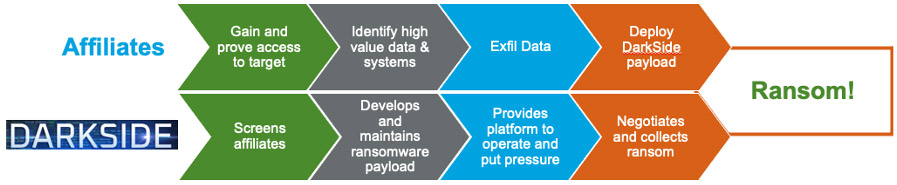

DarkSide era un grupo de ransomware como servicio (RaaS) de alquiler. El grupo DarkSide RaaS lleva operando y participando en ciberataques desde al menos agosto de 2020. Los hackers contrataban a DarkSide para extraer el máximo rescate de una organización después de demostrar a DarkSide que habían establecido un acceso persistente a un objetivo. A partir de ahí, DarkSide utiliza el acceso para desplegar el ransomware.

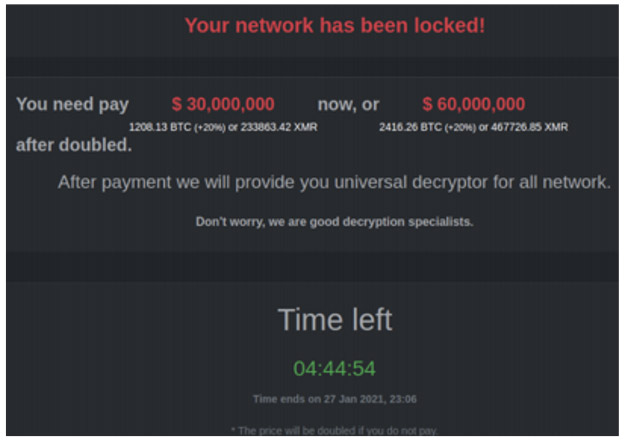

DarkSide, como muchos otros grupos de RaaS, utilizaba un método de doble rescate. En primer lugar, vendían la clave de cifrado y, a continuación, pedían a la organización un rescate por los datos robados o, de lo contrario, los destruían.

2. ¿Cuál es el modelo de negocio del ransomware DarkSide?

DarkSide gestiona un programa de afiliados en el que los operadores de ransomware proporcionan código malware de criptobloqueo a terceros. Cada afiliado recibe una versión del código con su ID único incrustado. Por cada víctima que paga un rescate, el afiliado comparte un porcentaje del pago (generalmente ~30%) con el operador del ransomware.

3. ¿Cuáles son los métodos de ataque del ransomware DarkSide?

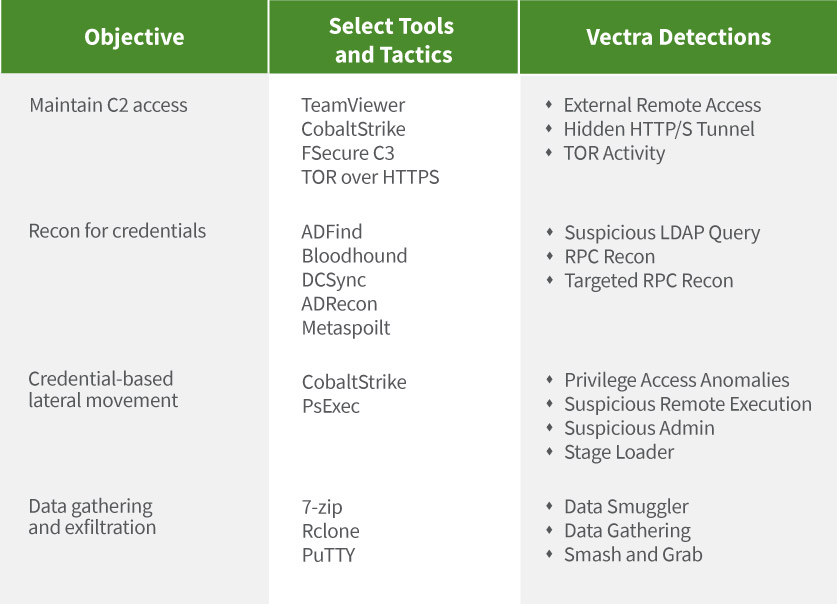

Los grupos RaaS, incluido DarkSide, no se infiltran en las organizaciones. En su lugar, el pirata informático debe demostrar que ha obtenido acceso a una organización, y el grupo RaaS utilizaría este acceso para preparar el ransomware al tiempo que realiza la diligencia debida en la póliza de seguro de ransomware de los objetivos para garantizar el máximo beneficio. Estos grupos utilizan técnicas comúnmente observadas a lo largo de sus actividades de puesta en escena que hacen posible que Vectra detecte el ransomware mucho antes de que se produzca cualquier cifrado.

4. ¿Cómo elude el ransomware las herramientas de seguridad estándar?

5. ¿Cómo detectar y detener a las bandas de ransomware como DarkSide antes de que se produzca el ransomware?

Aunque DarkSide supuestamente ha cesado sus operaciones tras el ataque a Colonial Pipeline, en la actualidad hay más de 100 grupos RaaS activos, y sin duda más listos para ocupar su lugar. La detección temprana del comportamiento de los actores de la amenaza es fundamental para evitar que el ransomware paralice su negocio. Vectra identifica los comportamientos previos al ransomware utilizados por DarkSide y otros grupos RaaS para detener los ataques.

Si cree que su empresa no es objetivo del ransomware, pregúntese:

- ¿Puede su empresa permitirse 21 días de inactividad?

- ¿Puede su empresa permitirse 287 días para recuperarse de un ataque?

- ¿Puede su empresa permitirse pagar 312.493 dólares de rescate?

- ¿Pueden sus organizaciones permitirse el daño a la marca de un ataque?

¡Detenga el ransomware ahora! Vectra puede mostrarle cómo.