Plataforma

Clientes

Investigación

Recursos

Socios

Empresa

Inglés

Français

Deutsch

日本語

English

Italiano

Volver

La Plataforma Vectra AI

La plataforma basada en inteligencia artificial que reduce la exposición, detiene los ataques y mejora la seguridad

Observabilidad

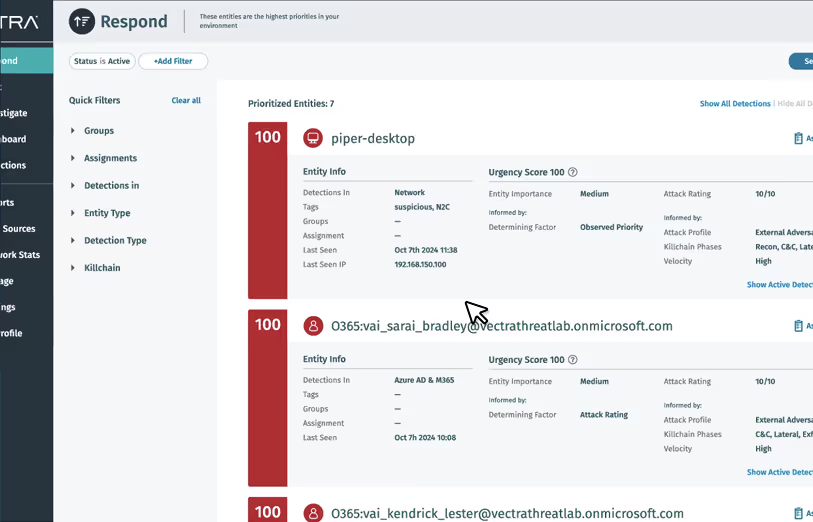

Detección y respuesta ante amenazas

Control de la exposición y mejora de la postura

Servicios gestionados (MXDR/MDR)

Vectra AI frente a todas las demás

Guía comparativa

Nuestra IA

Dote a sus analistas de seguridad de información para detener los ataques con rapidez. Attack Signal Intelligence analiza en tiempo real para mostrarle dónde está en peligro ahora mismo.

Nuestras detecciones basadas en IA

Casos de uso de operaciones de seguridad

Centro de ataque moderno

Industrias

Espalda / Plataforma

Casos de uso de operaciones de seguridad

Detección y respuesta ante amenazas

Ataques basados en la identidad

Movimiento lateral

Visibilidad de activos e identidades

Detección basada en IA

Detecta amenazas más allá del EDR

Cumplimiento continuo

Ver todos los casos de uso

Volver

Centro de asistencia

Servicios profesionales

Investigación

Conocimientos expertos de nuestros científicos de datos, investigadores de seguridad e ingenieros para apoyar su aprendizaje.

Investigación sobre seguridad

Información de expertos sobre amenazas y defensas emergentes

Investigación sobre IA

Obtenga información sobre IA para una detección de amenazas más inteligente

Sesiones informativas sobre amenazas

Boletines de amenazas y sesiones informativas para una defensa proactiva

Laboratorios de ataque

Únase a nuestros investigadores de seguridad, científicos de datos y analistas para compartir más de 11 años de investigación y experiencia en seguridad e inteligencia artificial con la comunidad mundial de ciberseguridad.

Recursos

Vídeos de demostración y visitas

Demostración en vídeo de la plataforma

Vectra AI Plataforma Tour

Detener una gira de ataques híbridos

Detener una gira de ransomware

Detener un ataque de AWS

Ver todas las visitas autoguiadas