La reciente escalada de tensión entre Irán e Israel ha provocado un aumento de las operaciones cibernéticas de actores vinculados al Estado que se centran en las redes de identidad, cloud y las empresas. Estos grupos combinan intrusiones profundas en la red con el abuso de identidades para burlar las defensas tradicionales.

Se aprovechan de las aplicaciones públicas para el acceso inicial, recopilan credenciales a través phishing o la difusión de contraseñas, y luego se mueven lateralmente con RDP, PsExec o servicios de acceso remoto. La persistencia se consigue mediante tareas programadas, carga lateral de DLL, ventanas ocultas y túneles de protocolo. Los datos se organizan, archivan y filtran silenciosamente a través de canales oscuros, a menudo sin activar las alertas heredadas.

Al mismo tiempo, lanzan campañas centradas en la identidad dentro de Microsoft 365, Azure y Google Workspace: abusan de OAuth, eluden MFA y utilizan Outlook, OneDrive y Teams para mantener el acceso y desviar datos. Estas tácticas se dirigen a infraestructuras críticas, gobiernos, empresas comerciales y ONG de Oriente Medio y Occidente, combinando espionaje y ataques destructivos (wipers, cifrado forzado).

Confiar únicamente en los puntos finales o en los controles perimetrales le deja ciego a toda la cadena de ataque. Si utilizas colaboración en cloud , infraestructura híbrida o acceso remoto, ya estás en su punto de mira.

Actividad reciente de actores maliciosos iraníes

Los grupos de ciberamenazas iraníes siguen llevando a cabo operaciones cibernéticas continuadas contra organizaciones de los sectores gubernamental, de las telecomunicaciones, energético y tecnológico. Las campañas recientes muestran que actores como MuddyWater están ampliando el uso del suplantación de identidad y de herramientas cloud, al tiempo que mantienen las técnicas tradicionales de intrusión basadas en PowerShell. En lugar de desplegar malware evidente, estos operadores recurren cada vez más a scripts, herramientas de administración legítimas e infraestructuras comprometidas para mantener el sigilo en entornos híbridos.

Quién está detrás de los ataques: Perfiles de APT vinculadas a Irán

A pesar de que sus objetivos varían (desde el espionaje a largo plazo hasta el sabotaje descarado), cada grupo aprovecha tanto los canales de red como los de identidad para penetrar, persistir y extraer. A continuación se ofrece una visión de alto nivel de su acceso inicial, sus TTP de red y sus TTP de cloud .

Los grupos de ciberamenazas iraníes suelen reutilizar herramientas en diferentes campañas, sobre todo marcos de PowerShell, cargadores de scripts y herramientas de código abierto para el acceso remoto. Esta reutilización hace que la detección basada en el comportamiento, a través de la telemetría de identidades y de red, resulte especialmente eficaz.

Cinco técnicas de identidad y Cloud que los equipos SOC deben vigilar

Las amenazas afiliadas a Irán van más allá malware y los exploits tradicionales. Sus campañas se basan ahora en abusar de los sistemas de identidad y vivir dentro de las herramientas de confianza que su organización ya utiliza. Estas cinco técnicas son fundamentales para eludir la detección y mantener la persistencia en entornos de cloud . Cada una de ellas representa una brecha de visibilidad crítica si su equipo confía únicamente en las herramientas EDR o SIEM tradicionales.

- Robo de credenciales mediante spear Phishing

Portales de inicio de sesión falsos que imitan Office 365 o Gmail, pulverización de contraseñas y técnicas de elusión de MFA. - Secuestros de cuentasCloud

Uso de credenciales robadas para acceder al correo electrónico, OneDrive, SharePoint o aplicaciones de Azure. - Movimiento Recon y Lateral

Enumeración de Entra ID (Azure AD), creación de aplicaciones OAuth falsas o suscripciones para persistencia. - Exfiltración de datos a través de herramientas legítimas

Traslado de datos a través de OneDrive, Outlook o API basadas en web para ocultarse dentro del tráfico normal. - Scripts «Living-Off-the-Land» y Cloud

Los actores maliciosos iraníes recurren cada vez más a cargadores de PowerShell, scripts administrativos y cloud legítimas cloud , en lugar de malware personalizado.

Por qué las APT iraníes tienen como objetivo Cloud y la identidad

Para los grupos de ciberdelincuentes iraníes, cloud y los sistemas de identidad ofrecen escalabilidad, discreción y acceso estratégico. Estos atacantes están adaptando sus operaciones para ajustarse al modo en que funcionan realmente las organizaciones hoy en día. El acceso remoto, la identidad federada y la infraestructura cloud han creado una amplia superficie de ataque en la que los controles tradicionales suelen carecer de visibilidad.

Entre las principales razones por las que estos entornos son objetivos atractivos se encuentran:

- La identidad es la nueva línea de defensa. Una vez que los atacantes obtienen credenciales válidas vinculadas a plataformas SaaS o a roles cloud , suelen eludir por completo las defensas tradicionales. Las herramientas de seguridad centradas en los terminales o en los cortafuegos rara vez detectan llamadas a la API autenticadas o comportamientos de inicio de sesión anómalos cuando la sesión parece legítima.

- Cloud ofrecen una cobertura operativa. Los grupos APT iraníes suelen actuar desde aplicaciones sujetas a sanciones, como Microsoft 365, Azure y Google Workspace. Aprovechan las políticas de OAuth deficientes, las reglas de acceso condicional mal configuradas y los privilegios excesivos para mantener su persistencia, al tiempo que se camuflan entre la actividad normal de los usuarios.

- Las redes híbridas ofrecen oportunidades de expansión. Muchas organizaciones mantienen conexiones entre sistemas locales y cloud . Los actores iraníes han aprovechado indebidamente los servicios de sincronización de identidades y las herramientas de gestión híbrida para pasar de sistemas internos comprometidos a cloud , lo que les permite ampliar su acceso a todos los entornos.

- Las técnicas de «Living-off-the-land» reducen malware . Las campañas recientes de grupos como MuddyWater muestran una gran dependencia de los cargadores de PowerShell y de marcos basados en scripts que ejecutan las cargas útiles directamente en memoria. En lugar de desplegar malware evidente, los atacantes obtienen herramientas de forma dinámica y operan utilizando las capacidades nativas del sistema.

- Las herramientasCloud tienen un doble uso. Herramientas como la API de Microsoft Graph, PowerShell, Outlook, la mensajería de Teams y el software de administración remota están diseñadas para facilitar la productividad. Los actores iraníes utilizan habitualmente estas mismas capacidades para identificar entornos, desplazarse lateralmente y sustraer datos, sin que resulte fácil distinguirlos de la actividad legítima.

En resumen, los ataques cloud a la identidad permiten a los grupos APT iraníes actuar de forma sigilosa en entornos híbridos. Se camuflan entre el comportamiento legítimo de los usuarios, eluden las defensas tradicionales y aprovechan las lagunas de visibilidad que muchas organizaciones aún tienen dificultades para controlar de manera eficaz.

Controles de seguridad para desbaratar el tráfico de APT iraníes

Para reducir su exposición a las técnicas detalladas anteriormente y hacer de su entorno un objetivo más difícil, le recomendamos las siguientes acciones inmediatas:

- Aplique la autenticación multifactor para detener phishing y la omisión de la autenticación multifactor.

- Habilite el acceso condicional y las políticas de dispositivos en cuentas cloud.

- Supervise la actividad de inicio de sesión para detectar IP sospechosas, geografías inusuales e inicios de sesión originados por VPN.

- Bloquea las aplicaciones y los permisos OAuth: revisa todos los consentimientos de las aplicaciones y las cuentas de servicio en Microsoft 365/Azure.

- Audite regularmente las cuentas privilegiadas, especialmente las que tienen funciones de administrador en Exchange/Azure.

- Implemente la formación de usuarios: reconozca los portales de inicio de sesión falsos y las tácticas de ingeniería social.

- Supervise la filtración de datos: establezca reglas de DLP y políticas de Cloud Access Security Broker (CASB).

- Compruebe el comportamiento push de MFA: restrinja las notificaciones tras repetidos intentos fallidos o utilice opciones de MFA phishing como FIDO2.

Estos controles refuerzan la seguridad de su entorno, pero para detectar el uso indebido de credenciales y las actividades ocultas en la red se necesita una visibilidad activa basada en el comportamiento.

Convierte la información de inteligencia sobre APT iraníes en una búsqueda inmediata de amenazas

Comprender cómo operan los grupos de ciberdelincuentes iraníes es solo el primer paso. El siguiente reto consiste en determinar si esas mismas técnicas ya se están utilizando en su entorno.

Los equipos de SOC no necesitan otro informe que explique las técnicas de los atacantes. Lo que necesitan son métodos concretos para detectar esos comportamientos en su entorno.

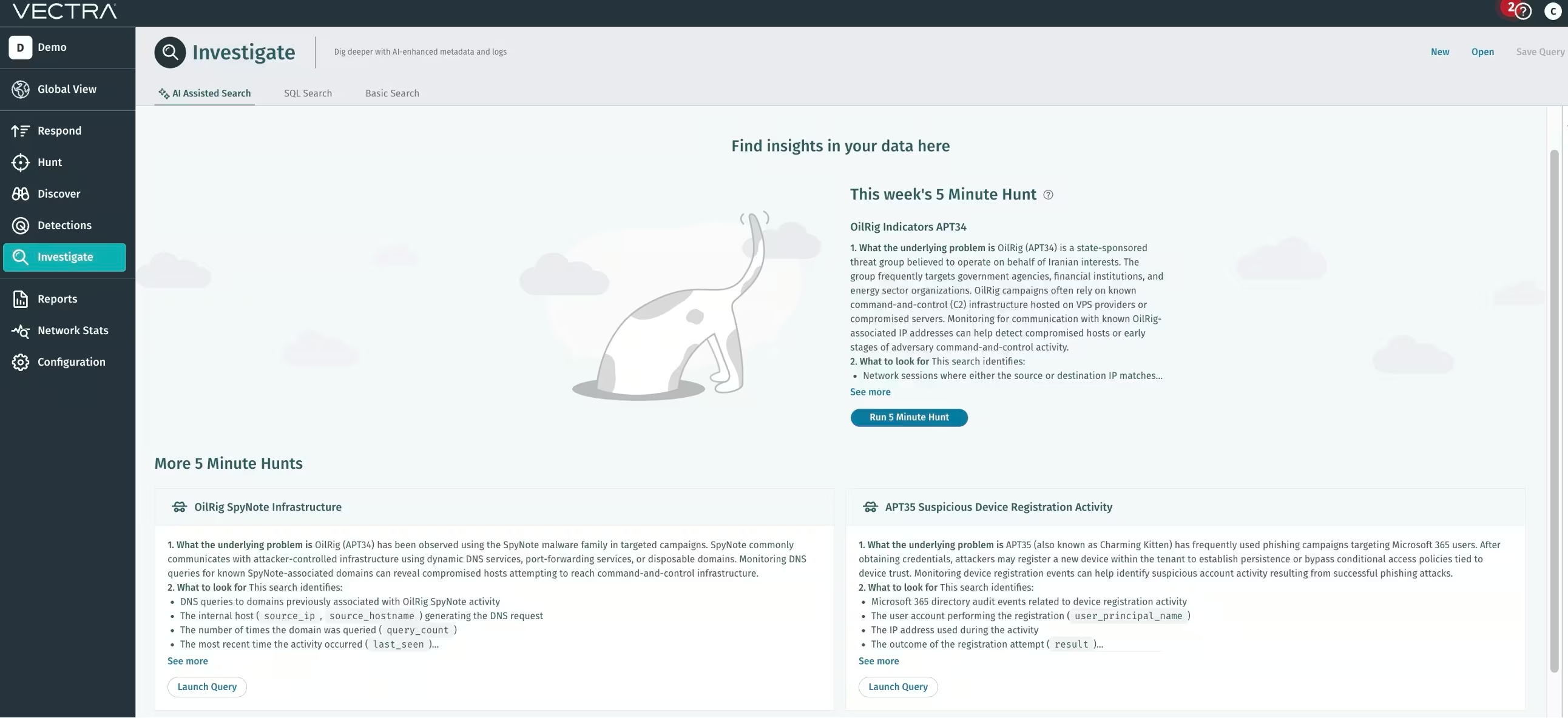

Para ayudar a los equipos de seguridad a pasar de la fase de inteligencia a la de investigación, hemos creado una serie de búsquedas de amenazas directamente relacionadas con las técnicas utilizadas por los grupos APT iraníes observadas en campañas recientes. Estas búsquedas detectan indicadores tempranos en la actividad de identidades y de red, entre los que se incluyen:

- Registros sospechosos de dispositivos de Microsoft 365 relacionados con el robo de credenciales

- Comunicaciones de la infraestructura de mando y control de OilRig

- La actividad DNS de SpyNote y QasarRAT está vinculada a la infraestructura de los atacantes

- Registros de dispositivos fallidos que podrían indicar actividades de reconocimiento por parte de APT35

- Sesiones de red asociadas a malware Pupy

Cada búsqueda incluye una consulta lista para ejecutar que puedes ejecutar dentro de la Vectra AI para identificar rápidamente posibles actividades de atacantes.

La realización de búsquedas específicas como estas ayuda a los analistas a pasar de una supervisión pasiva a una detección proactiva. En lugar de esperar a que se activen las alertas, tu equipo puede buscar directamente los comportamientos que suelen emplear los operadores iraníes una vez que consiguen acceder al sistema.

Dado que estos actores combinan el uso indebido de identidades, las actividades de SaaS y la infraestructura de red, para una detección eficaz es necesario tener visibilidad sobre los tres aspectos.

Ahí es precisamente donde la Vectra AI ofrece una ventaja.

Cómo la Vectra AI pone al descubierto la actividad de los grupos APT iraníes

Las herramientas de seguridad tradicionales suelen centrarse en señales aisladas: alertas de terminales, registros de cortafuegos o eventos de autenticación. Los actores maliciosos iraníes operan simultáneamente en sistemas de identidad, plataformas SaaS e infraestructura de red, lo que hace que esos enfoques aislados sean fáciles de eludir.

La Vectra AI analiza continuamente el comportamiento en: el tráfico de red, Active Directory y Entra ID, la actividad de identidades de Microsoft 365 y Cloud , incluidas AWS y Azure. En lugar de basarse en indicadores estáticos, la plataforma identifica comportamientos anómalos que indican un compromiso de seguridad, incluso cuando los atacantes utilizan credenciales legítimas o cloud autorizadas.

Esto proporciona a los equipos de SOC la visibilidad necesaria para detectar las técnicas exactas que utilizan los grupos APT iraníes: uso indebido de credenciales, manipulación de identidades, movimiento lateral sigiloso y actividades encubiertas de comando y control.

Según IDC, las organizaciones que utilizan Vectra AI un 52 % más de amenazas en al menos un 50 % menos de tiempo.

A continuación se explica cómo Vectra AI detecta cada una de las cinco técnicas principales utilizadas por las APT iraníes:

El sitio PlataformaVectra AI no requiere agentes. Se integra de forma nativa con Microsoft y aplica una lógica de detección en tiempo real adaptada a los ataques basados en identidades. Este enfoque ofrece alertas precisas de alta fidelidad y capacidades de respuesta automatizada que permiten a los equipos de los SOC actuar con decisión sin ahogarse en falsos positivos.

¿Ya es cliente de Vectra AI NDR?

Para defenderse de esta nueva oleada de ataques cloud identidad y cloud, recomendamos encarecidamente ampliar su despliegue actual con cobertura de identidad y Cloud . Esto garantiza una visibilidad y protección unificadas en los entornos híbridos en los que prosperan estas amenazas.