El 11 de marzo de 2026, la empresa de tecnología médica Stryker reveló un incidente de ciberseguridad tras detectar una interrupción que afectaba a partes de su entorno interno de Microsoft. En su presentación del formulario 8-K ante la SEC, la empresa indicó que había activado su plan de respuesta a incidentes y había recurrido a expertos externos. En el momento de la revelación, Stryker no informó de indicios de ransomware ni malware afirmó que el incidente parecía estar controlado.

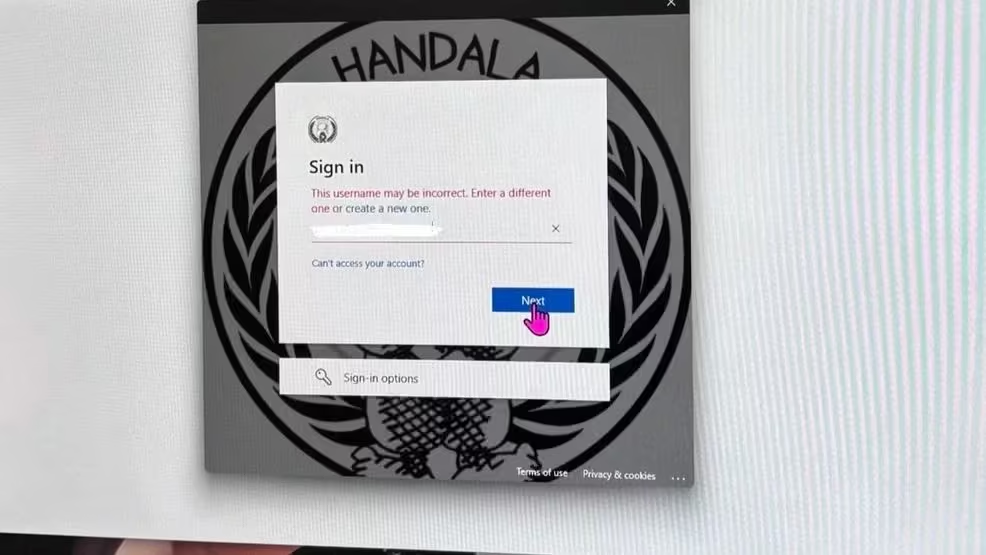

Informes posteriores de empleados e investigadores de seguridad indicaron que se borraron de forma remota dispositivos de todo el entorno y que las pantallas de inicio de sesión fueron desfiguradas con el logotipo de Handala. Las investigaciones sugieren que los atacantes podrían haber hecho un uso indebido de Microsoft Intune para enviar órdenes de borrado remoto a los dispositivos gestionados, lo que provocó el restablecimiento de los ajustes de fábrica en los ordenadores portátiles y dispositivos móviles de la empresa. Según se ha informado, también se vieron afectados algunos teléfonos personales inscritos en perfiles de trabajo de Intune.

Los atacantes también han hecho declaraciones sobre la magnitud del incidente. A través de sus propios canales, han afirmado que más de 200 000 dispositivos se vieron afectados y que se sustrajeron grandes volúmenes de datos, alegando inicialmente 50 TB y elevando posteriormente la cifra a 12 PB. Estas cifras siguen sin estar verificadas y deben tomarse con cautela, ya que los autores de las amenazas suelen exagerar el impacto durante las operaciones disruptivas.

Lo que está claro es que los incidentes de esta magnitud requieren una actividad continuada dentro de un entorno. Incluso cuando se desconoce el vector de intrusión inicial, los atacantes suelen dejar rastros observables de su identidad y de su comportamiento en la red a lo largo del proceso.

El agente malicioso: Handala / Void Manticore

El grupo que ha reivindicado la autoría del incidente es Handala, al que algunos investigadores también identifican como Void Manticore, un actor malicioso alineado con Irán conocido por llevar a cabo operaciones de desestabilización combinadas con mensajes de propaganda.

El grupo ya ha atacado anteriormente a organizaciones de relevancia estratégica o simbólica, entre las que se incluyen proveedores de TI, operadores de infraestructuras y empresas vinculadas a cadenas de suministro sensibles. Las empresas de tecnología médica ocupan una posición especialmente delicada en este ecosistema, ya que conectan a los proveedores de atención sanitaria, los entornos de investigación y los sistemas de fabricación.

A diferencia de muchos grupos con motivaciones económicas, las campañas de Handala suelen centrarse en la interrupción de las operaciones y el impacto psicológico. El grupo publica con frecuencia capturas de pantalla de sistemas comprometidos, exagera las afirmaciones sobre datos robados y desfigura los sistemas con imágenes propagandísticas, como el logotipo de Handala. El borrado de dispositivos y las pantallas de inicio de sesión desfiguradas de las que se informó en el incidente de Stryker encajan en este patrón.

Desde el punto de vista operativo, el grupo suele llevar a cabo intrusiones manuales en lugar de malware automatizadas. Los operadores interactúan directamente con los sistemas comprometidos, desplazándose por el entorno mediante servicios legítimos y herramientas administrativas. Este enfoque permite que la actividad se camufle entre las operaciones normales mientras los atacantes analizan el entorno y amplían su acceso.

Reconstrucción del ataque

La vía de intrusión exacta utilizada en el incidente de Stryker no se ha confirmado públicamente. La reconstrucción que figura a continuación combina la información disponible con las técnicas operativas conocidas de Handala e incluye hipótesis fundamentadas basadas en operaciones anteriores del grupo.

1. Acceso inicial mediante el robo de identidad

MITRE ATT&CK: T1078 – Cuentas válidas | T1110 – Ataque de fuerza bruta | T1566 – Phishing

Las intrusiones de este tipo suelen comenzar con credenciales comprometidas obtenidas mediante phishing, la reutilización de credenciales o cuentas de terceros comprometidas. Los grupos de ciberdelincuentes iraníes también han utilizado la infraestructura de VPN como punto de entrada.

Una vez que los atacantes obtienen credenciales válidas, pueden autenticarse en la VPN o en los servicios de Microsoft 365 sin activar muchos de los controles de seguridad tradicionales.

Los equipos de seguridad suelen detectar señales tempranas, como ubicaciones de autenticación inusuales o patrones de inicio de sesión que no se ajustan al comportamiento habitual del usuario.

2. Escalada de privilegios

MITRE ATT&CK: T1098 – Manipulación de cuentas | T1484.001 – Modificación de la política de dominios

Una vez que han conseguido el acceso, los atacantes suelen intentar ampliar sus privilegios para poder acceder a otros sistemas y a datos confidenciales.

En entornos de Microsoft, esto suele implicar modificar la pertenencia a grupos, asignar roles o cambiar los permisos de los directorios. Estas operaciones permiten al atacante ir más allá de la cuenta comprometida inicialmente y obtener mayores capacidades administrativas.

Las acciones administrativas inusuales realizadas por una cuenta de usuario que antes funcionaba con normalidad suelen ser el primer indicio claro de que se ha producido una intrusión.

3. Reconocimiento y desplazamiento lateral

MITRE ATT&CK: T1018 – Detección remota de sistemas | T1087 – Detección de cuentas | T1021.001 – Protocolo de escritorio remoto | T1090 – Proxy / Túneles

Una vez que se amplían los privilegios, los atacantes comienzan a analizar el entorno.

Las actividades de Handala documentadas en incidentes anteriores incluyen el traslado manual de RDP entre sistemas y el uso de herramientas de túnel para acceder a hosts internos. Durante esta fase, los atacantes suelen realizar un recuento de cuentas, sistemas y recursos de red para identificar dónde se almacenan los datos valiosos.

Dado que estas acciones se llevan a cabo a través de protocolos administrativos legítimos, pueden pasar desapercibidas entre el tráfico operativo normal, a menos que la supervisión del comportamiento ponga de manifiesto las anomalías.

4. Robo de credenciales y enumeración de directorios

MITRE ATT&CK: T1003.001 – Memoria de LSASS | T1003.002 – Extracción de datos de subárboles del Registro | T1087.002 – Detección de cuentas de dominio

Los informes sobre amenazas en las operaciones de Handala revelan un uso reiterado de técnicas de recopilación de credenciales.

Los investigadores han observado que el grupo está filtrando credenciales de Memoria de LSASS utilizando comsvcs.dll a través de rundll32.exe, exportar subárboles del Registro y ejecutar ADRecon scripts para enumerar entornos de Active Directory.

Estos pasos permiten a los atacantes identificar cuentas con privilegios y ampliar su acceso en todo el dominio.

5. Recopilación automatizada de datos y creación de scripts

MITRE ATT&CK: T1059 – Intérprete de comandos y scripts | T1059.001 – PowerShell | T1005 – Datos del sistema local

La recopilación de datos a gran escala rara vez se realiza de forma manual. Los atacantes suelen recurrir a herramientas de scripting para buscar archivos, recopilar datos confidenciales y prepararlos para su transferencia.

Para este fin se suelen utilizar PowerShell y la automatización mediante la línea de comandos. Cuando se detecta actividad de scripting en sistemas en los que no se ha utilizado históricamente, suele indicar que se están llevando a cabo operaciones de recopilación o preparación de datos.

6. Preparación y extracción de datos

MITRE ATT&CK: T1041 – Exfiltración a través del canal C2 | T1567 – Exfiltración a Cloud

Los atacantes afirman que se sustrajeron grandes volúmenes de datos del entorno. Aunque esas cifras sean exageradas, cualquier transferencia de datos a gran escala requiere una preparación previa, compresión y un tráfico saliente sostenido.

Este tipo de actividad suele generar anomalías perceptibles en los patrones de transferencia de datos, sobre todo cuando se envían grandes volúmenes de datos desde sistemas que normalmente no generan ese nivel de tráfico saliente.

7. Acciones destructivas a través de la gestión de dispositivos

MITRE ATT&CK: T1485 – Destrucción de datos | T1562 – Debilitar las defensas

Uno de los aspectos más preocupantes del incidente de Stryker parece haber sido el uso de la infraestructura de gestión de dispositivos para borrar los terminales.

Según los informes, los atacantes hicieron uso indebido de las funciones de borrado remoto de Microsoft Intune para provocar restablecimientos de fábrica en los dispositivos gestionados. Esta técnica permite a un atacante con privilegios administrativos suficientes provocar una interrupción operativa generalizada sin necesidad de desplegar malware tradicional.

Además, complica la respuesta ante incidentes al borrar las pruebas forenses de los dispositivos afectados.

Por qué es importante este incidente

El incidente de Stryker pone de manifiesto una tendencia cada vez más habitual en las intrusiones actuales. Los atacantes no recurren necesariamente a exploits sofisticados, sino que se centran en el acceso a las identidades y en los planos de control administrativo.

Una vez que los atacantes consiguen acceder a los sistemas de gestión de identidades, pueden:

- ampliar privilegios

- acceder a datos confidenciales

- navegar por los protocolos administrativos

- alterar el funcionamiento a través de la infraestructura de gestión

En entornos basados en plataformas cloud y de gestión centralizada, el control de estos sistemas puede traducirse, en la práctica, en el control de toda la empresa.

A qué deben prestar atención los equipos de seguridad

Incidentes como este rara vez comienzan con actividades destructivas. Por lo general, los atacantes pasan un tiempo dentro del entorno ampliando sus accesos y recopilando información antes de provocar perturbaciones.

Los equipos de seguridad que investiguen situaciones similares deben prestar especial atención a:

- autenticación desde ubicaciones geográficas inusuales

- Cambios en los privilegios de los sistemas de gestión de identidades

- actividad inusual de PowerShell o de scripts

- volúmenes de transferencia de datos anormales

- actividad anómala en las plataformas de gestión de dispositivos

Los comportamientos que preceden a un incidente suelen ofrecer la mejor oportunidad para detectar y contener la intrusión antes de que derive en una interrupción de las operaciones.

Para ver cómo se manifiestan estos comportamientos en entornos reales y cómo los equipos de seguridad pueden investigarlos rápidamente, vea una demostración autoguiada de la Vectra AI .