"Estás cartografiando la costa mientras las verdaderas corrientes corren profundasCrimson Collective

Crimson Collective, el 9 de octubre de 2025

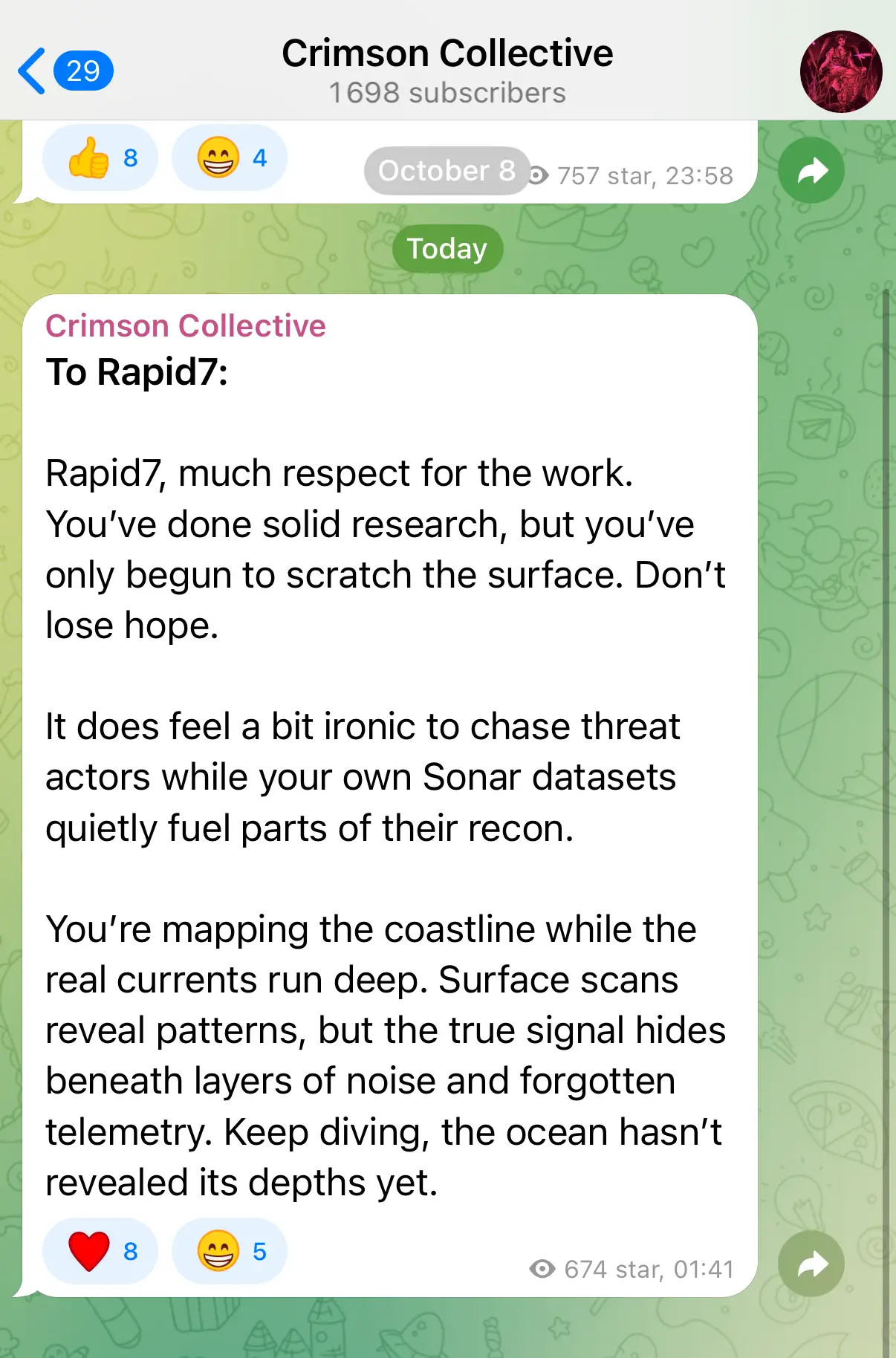

Cuando Crimson Collective dejó un críptico mensaje dirigido a Rapid7, no se trataba sólo de una burla. Era un reflejo de cómo los actores de amenazas ven el enfoque de la comunidad de ciberseguridad a la detección. Sus palabras contenían una advertencia: los defensores todavía se centran demasiado en lo que es visible en la superficie, mientras que los atacantes prosperan en las profundidades invisibles.

Breve resumen de la actividad Crimson Collective

Según la investigación publicada por Rapid7, Crimson Collective opera en entornos cloud , especialmente AWS, utilizando tácticas que se mezclan con el comportamiento administrativo legítimo. El grupo obtiene acceso a través de credenciales filtradas o de larga duración, escala privilegios manipulando las funciones y políticas de IAM y utiliza API nativas cloud para el reconocimiento, el almacenamiento de datos y la exfiltración.

En lugar de basarse en malware o exploits, Crimson Collective abusa de lo que ya existe en la infraestructura de cloud . Cada llamada a la API, cada cambio de permiso y cada solicitud de instantánea es válida por sí sola, pero juntas forman un patrón malicioso difícil de detectar solo mediante reglas estáticas o telemetría de superficie.

Su referencia directa a Rapid7 sugiere que el grupo era consciente de la visibilidad de la empresa en el espacio de inteligencia de amenazas, posiblemente a través de intentos de detección previos o leyendo el propio análisis publicado.

La ironía detrás de "Tus propios conjuntos de datos alimentan su reconocimiento"

En su mensaje, Crimson Collective insinuaba una dolorosa verdad: los mismos datos que los defensores utilizan para comprender su entorno también pueden ser aprovechados por los atacantes. Los datos de análisis disponibles públicamente, la telemetría de código abierto y los repositorios de configuración a menudo revelan información sobre los activos expuestos de una organización, los puntos finales cloud o incluso las versiones de software.

Para los actores de amenazas, esta información acorta la fase de reconocimiento. Lo que antes era un sondeo manual ahora está automatizado y enriquecido por la misma transparencia que permite la investigación defensiva. La ironía es que la visibilidad es bidireccional. Los defensores cartografían la superficie de ataque para reducir el riesgo, mientras que los atacantes utilizan esa misma visibilidad para planificar su intrusión.

Esto pone de relieve un reto fundamental para los equipos de seguridad: la recopilación de datos por sí sola no equivale a protección. Lo que importa es cómo se analizan, contextualizan y correlacionan esos datos en tiempo real para sacar a la luz las intenciones maliciosas.

"Cartografiar la costa mientras las corrientes reales corren profundas"

La metáfora oceánica de Crimson Collectivecapta perfectamente el estado de la detección moderna. Los escaneos de superficie y las evaluaciones de configuración son como cartografiar las costas: muestran lo que está expuesto, pero no lo que se mueve por debajo.

Las "corrientes" representan el flujo constante de actividad legítima en los entornos de cloud , donde miles de llamadas a API, cambios de identidad e interacciones de recursos conforman el tejido operativo de la empresa. Ocultas en ese movimiento están las sutiles anomalías que indican un compromiso.

Las herramientas de exploración tradicionales revelan riesgos estáticos, pero no pueden ver la evolución del comportamiento de un ataque. La verdadera señal, como dice Crimson Collective , se esconde "bajo capas de ruido y telemetría olvidada". Detectar esa señal requiere visibilidad persistente y comprensión contextual a través de cada capa de la cloud y la infraestructura de identidad.

Ver las profundidades: Cómo Vectra AI cambia la perspectiva

El mensaje de Crimson Collective es un reto para todos los defensores: dejen de mirar la superficie y empiecen a entender el comportamiento que hay debajo. Eso es precisamente lo que permite la plataformaVectra AI .

Vectra AI proporciona visibilidad continua y sin agentes en entornos híbridos y cloud , convirtiendo la telemetría en conocimiento. Al analizar los comportamientos en la identidad, la red y la cloud, Vectra descubre progresiones de ataque ocultas, como la escalada de privilegios, el movimiento lateral y el almacenamiento de datos antes de que se produzca la filtración.

En lugar de basarse en indicadores o estados de configuración conocidos, los modelos de IA de Vectra aprenden cómo es la actividad normal y detectan cuándo se desvía hacia intenciones maliciosas. Esto permite a los equipos de seguridad identificar las "corrientes profundas" del comportamiento de los atacantes en tiempo real, incluso cuando cada acción parece legítima en la superficie.

El AI Stitching Agent de Vectra correlaciona las actividades de identidad en centros de datos locales, Entra ID y entornos cloud como AWS para revelar la identidad comprometida original, acelerando las métricas SOC clave vinculadas a las investigaciones (MTTI) y la respuesta (MTTR). Su tecnología Kingpin analiza miles de millones de acciones de AWS, las rastrea hasta las verdaderas identidades detrás de las credenciales temporales (roles) a través de cuentas y regiones, y prioriza las cuentas críticas - ahorrando al menos 30 minutos por investigación.

Convertir la concienciación en ventaja

El mensaje de Crimson Collective nos recuerda que los atacantes ya entienden nuestras herramientas y conjuntos de datos. La ventaja reside ahora en la inteligencia con la que interpretamos y correlacionamos los datos de los que disponemos. Con Vectra AI, los defensores adquieren esa profundidad de visión, transformando la telemetría bruta en detección proactiva.

Las palabras de Crimson Collectivepretendían provocar, pero también revelan una verdad de la que los defensores pueden aprender: el futuro de la detección de amenazas no pasa por más datos, sino por una comprensión más profunda.

Explore cómo la PlataformaVectra AI expone lo que otros pasan por alto. Experimente la demostración autoguiada para ver cómo la profundidad transforma la detección.