Los equipos de seguridad y los equipos rojos suelen abordar las simulaciones de amenazas con complejos libros de jugadas y elaboradas cadenas letales. En la práctica, sin embargo, los atacantes no necesitan ese nivel de sofisticación. Lo que vemos a menudo es lo sencillo que sigue siendo entrar. Las intrusiones en el mundo real rara vez siguen esas secuencias de comandos, sino que explotan la fruta madura: configuraciones débiles, credenciales filtradas y puntos de acceso no vigilados.

El acceso inicial sigue siendo el paso más sencillo y eficaz en una intrusión. Entender cómo aprovechan los atacantes esa primera oportunidad es lo que separa las listas de prevención de la auténtica resiliencia.

La realidad moderna del acceso inicial

Su entorno ya no es un perímetro único. Está protegiendo una red interconectada de centros de datos, plataformas cloud , aplicaciones SaaS y terminales remotos. Cada uno de ellos es un punto de entrada, y los adversarios lo saben.

El acceso inicial suele producirse por una de estas dos vías:

- Explotación técnica: vulnerabilidades no parcheadas, servicios expuestos o activos mal configurados.

- Compromiso basado en la identidad: credenciales robadas o utilizadas indebidamente, infosecuestradores, intercambios de SIM o configuraciones de federación maliciosas.

Los atacantes no siempre necesitan malware sofisticado o zero-days. En muchos casos, encuentran credenciales, tokens o incluso claves de VPN a la venta en Internet. Existen mercados clandestinos enteros donde los "intermediarios de acceso inicial" comercian con puntos de entrada verificados en las organizaciones, lo que facilita más que nunca que los actores de amenazas se salten el duro trabajo de la intrusión y entren directamente en su entorno.

Libros de jugadas del mundo real: Cómo lo hacen los atacantes

Los atacantes reutilizan lo que funciona. He aquí algunos escenarios comunes que los equipos de SOC deben reconocer:

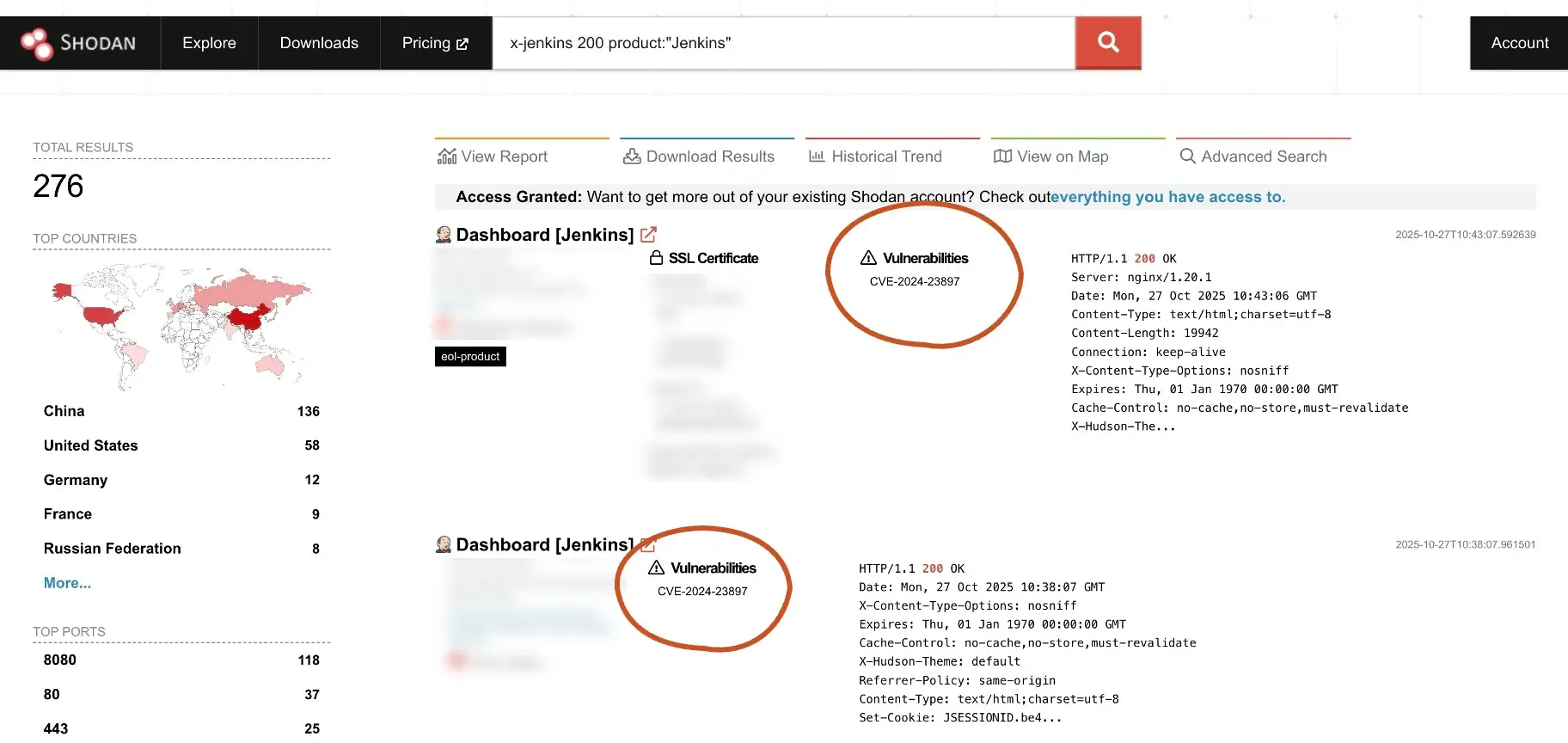

1. Desconfiguraciones oportunistas

DC Healthlink fue uno de mis mayores hackeos, y ni siquiera fue ni siquiera era un hack. Fue al aire libre. No había nada complicado al respecto, era sólo un cubo público. Completamente abierto.

- IntelBroker*

Los actores utilizan motores de búsqueda como SHODAN y buscan almacenes de datos expuestos públicamente o servicios cloud nube mal configurados. Una vez encontrados, aprovechan permisos débiles o claves de acceso filtradas para hacerse con el control de activos que nunca deberían haber estado visibles en primer lugar.

2. Atajos en la cadena de suministro

En incidente Snowflake puso de manifiesto un riesgo cada vez mayor: los atacantes utilizan credenciales de contratistas robadas y obtenidas por ladrones de información para acceder a los datos de la empresa. Incluso si sus defensas son fuertes, el portátil de su colaborador puede ser su eslabón más débil.

Rato a los empleados en casa a través de spearphishing y spearmishing y uso sus portátiles de trabajo, así es como hackeo a los MSP. A veces me chivo de su cónyuge, lo que puede ser más fácil, y luego paso a ellos.

- Ellyel8

Otro ejemplo es el reciente exploit de la cadena de suministro de NPMen el que paquetes envenenados inyectaban código malicioso directamente en entornos de desarrollo. La carga útil inyectada se dirigía inicialmente a transacciones de criptomoneda, pero rápidamente se convirtió en worm autorreplicante, actualmente rastreado como "Shai-Huludresponsable de la infección de cientos de paquetes de software.

3. Secuestro de identidad e intercambio de SIM

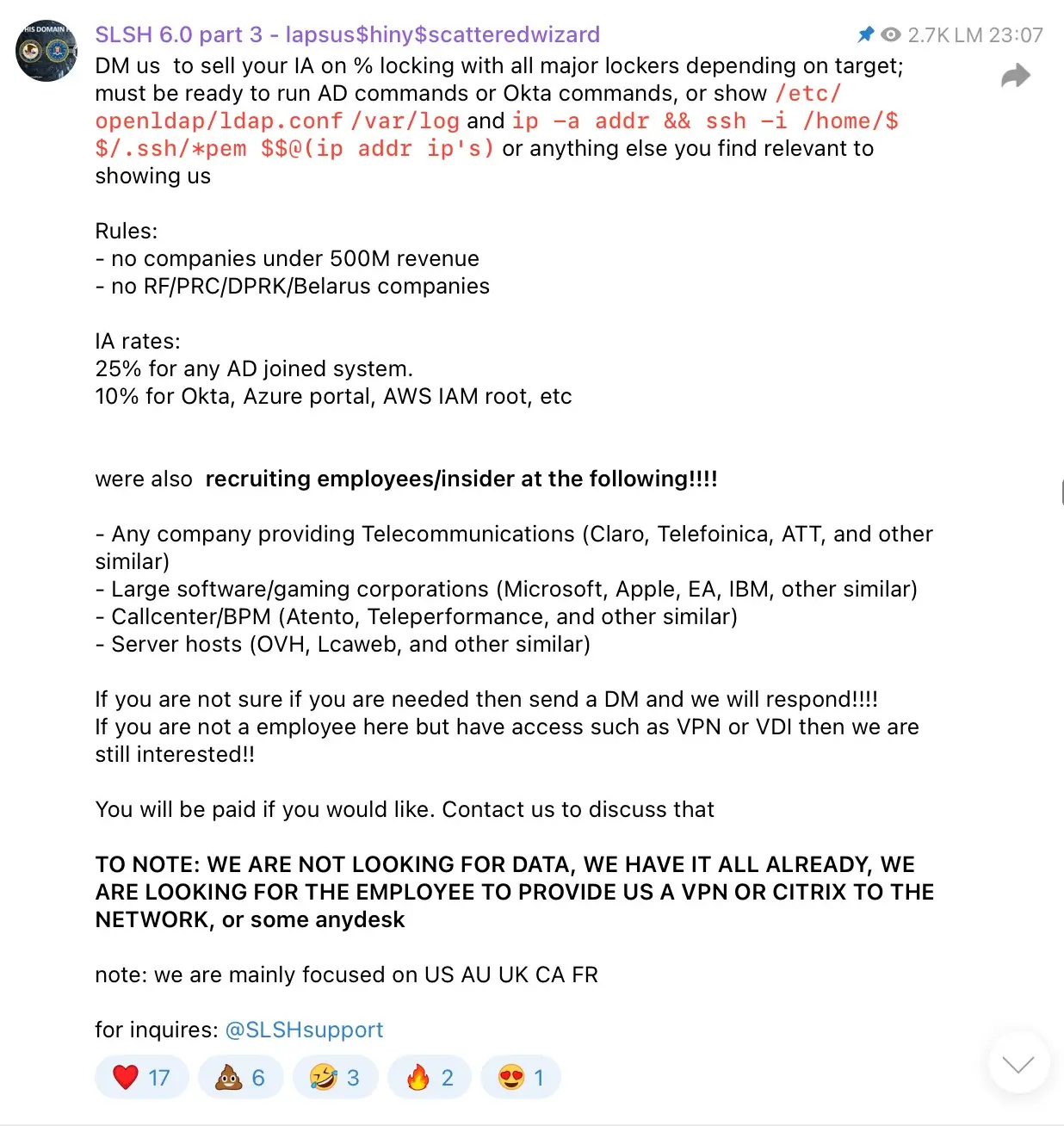

Grupos como Scattered Spider explotan la confianza humana. Se dirigen a los empleados mediante phishing por SMS e ingeniería social, clonan números de teléfono y restablecen los tokens MFA. A partir de ahí, las reglas del buzón y el abuso de la confianza federada les dan persistencia. Estos grupos también intentan "reclutar" empleados/insiders y pagan para obtener sus credenciales.

4. Sigilo del Estado-nación

Campañas como Volt Typhoon se basan en herramientas integradas y en tácticas de "vivir de la tierra".. Capturan colmenas de registro, borran registros y utilizan PowerShell para permanecer invisibles dentro del tráfico legítimo, eludiendo la mayoría de las defensas basadas en endpoints.

Por qué no basta con prevenir

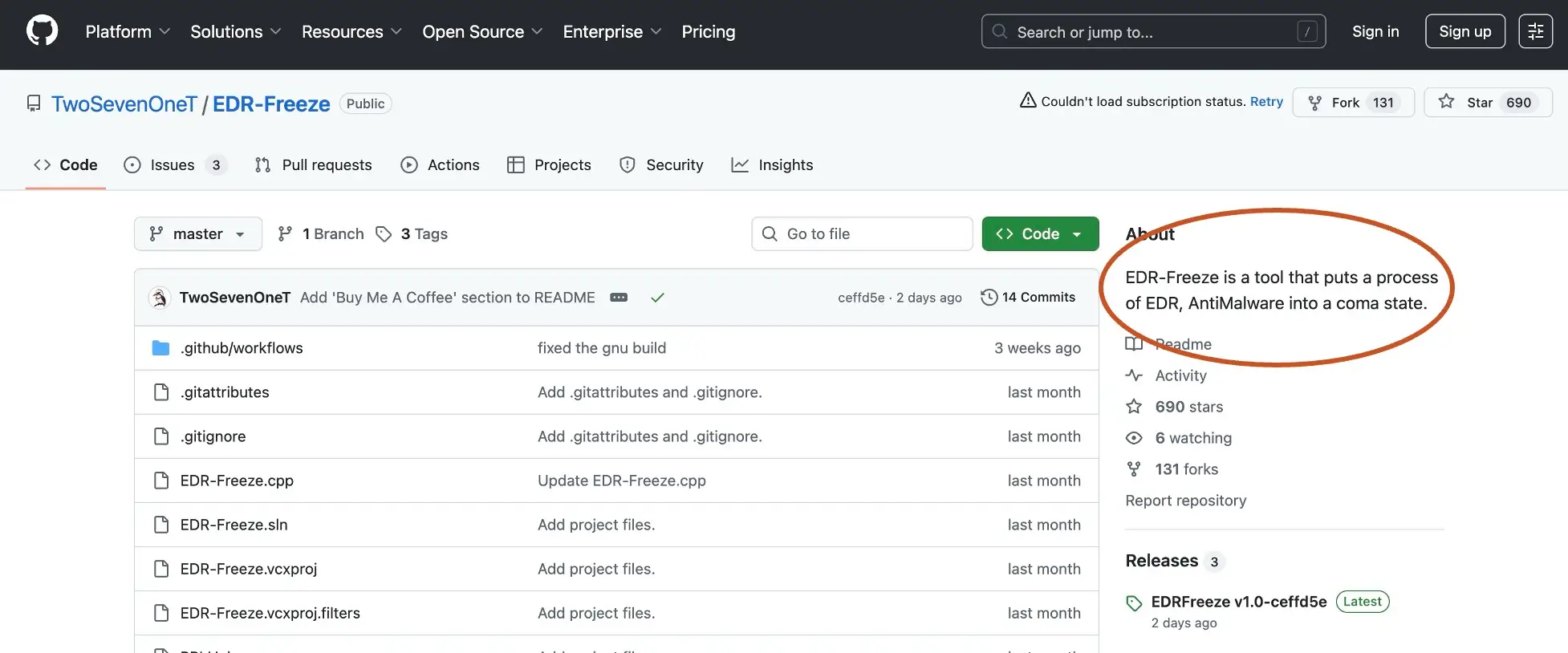

Los controles preventivos (MFA, parches, EDR) son vitales, pero ninguno es infalible. Los puntos finales no se gestionan, las credenciales se reutilizan y los registros pueden manipularse. Los atacantes a menudo desactivan o evitan por completo a los agentes. Una vez que un atacante consigue entrar, la pregunta es: ¿Puedes ver lo que van a hacer a continuación?

Los equipos SOC necesitan una visibilidad que no dependa únicamente de los puntos finales o de la integridad de los registros. Ahí es donde entra en juego la telemetría de redes e identidades.

Cómo es una detección eficaz

La detección debe centrarse en el comportamiento, no en las firmas. No siempre se puede detener una intrusión, pero se pueden identificar las acciones del atacante antes de que se produzcan daños reales.

He aquí los principios básicos:

- Visibilidad sin agentes: Despliegue sensores que observen el tráfico incluso donde no esté presente EDR: dispositivos remotos, activos no gestionados o sistemas heredados.

- Contexto de identidad: Correlacione los eventos de autenticación con los flujos de red. Un inicio de sesión legítimo desde una nueva geografía o dispositivo no debería quedar sin examinar.

- Análisis de comportamiento: Rastrea acciones como la creación de reglas de buzón, la escalada de privilegios o los cambios de confianza federada.

- Preservación de pruebas: Asuma que los registros pueden ser borrados; utilice captura pasiva de paquetes y telemetría de red que los atacantes no puedan alterar.

- Triaje y priorización de IA: Automatice la detección de patrones de movimiento lateral y cadenas de comportamiento de alto riesgo.

Cómo la Vectra AI detecta las primeras señales de intrusión

El acceso inicial suele producirse fuera del alcance de los controles tradicionales. La intrusión puede tener lugar en un dispositivo no gestionado, a través del ordenador portátil de un contratista o mediante credenciales obtenidas semanas antes por un programa de robo de información. Para cuando se registra un inicio de sesión en el entorno, el atacante ya parece un usuario legítimo.

La Vectra AI se centra en lo que ocurre después de ese inicio de sesión.

En lugar de basarse en agentes de terminal o registros que pueden modificarse o eliminarse, la plataforma analiza en tiempo real el comportamiento de la red y de las identidades en toda la infraestructura híbrida. La actividad de autenticación, los flujos de red y las interacciones de identidades se correlacionan continuamente para detectar comportamientos asociados con la apropiación de cuentas, el uso indebido de credenciales y los patrones de acceso sospechosos.

Esto permite a los equipos de SOC detectar intrusiones que eluden los controles de prevención. Incluso cuando los atacantes acceden mediante credenciales robadas o errores de configuración, su actividad sigue dejando señales de comportamiento al interactuar con el entorno.

El resultado es una detección temprana de la actividad de los atacantes antes de que se establezcan mecanismos de persistencia o se produzca un compromiso más profundo.

Sus próximos pasos

El acceso inicial es solo el comienzo de una intrusión.

Una vez que los atacantes logran acceder a un entorno híbrido, su siguiente prioridad es asegurarse de poder volver cuando lo deseen. Esto implica establecer mecanismos de persistencia que resistan los reinicios, los restablecimientos de credenciales y las respuestas parciales a incidentes.

En el episodio 1 de Attack Lab: «Acceso inicial: cómo se cuelan los atacantes en la red», analizamos las vías de intrusión reales que utilizan hoy en día los atacantes, desde configuraciones erróneas y servicios expuestos hasta credenciales robadas y ataques basados en la identidad.

Si quieres saber qué ocurre una vez que los atacantes han entrado, no te pierdas el próximo episodio Episodio 2 de Attack Lab: Persistencia – Cómo se ocultan los atacantes en la red analiza cómo esos intrusos ocultan su presencia y establecen un acceso a largo plazo dentro de la red.

---

*Cita del libro de Vinny Troia "Grey Area: Dark Web Data Collection and the Future of OSINT" ("Zona gris: Recopilación de datos en la Web oscura y el futuro de OSINT")